माई एसक्यूएल

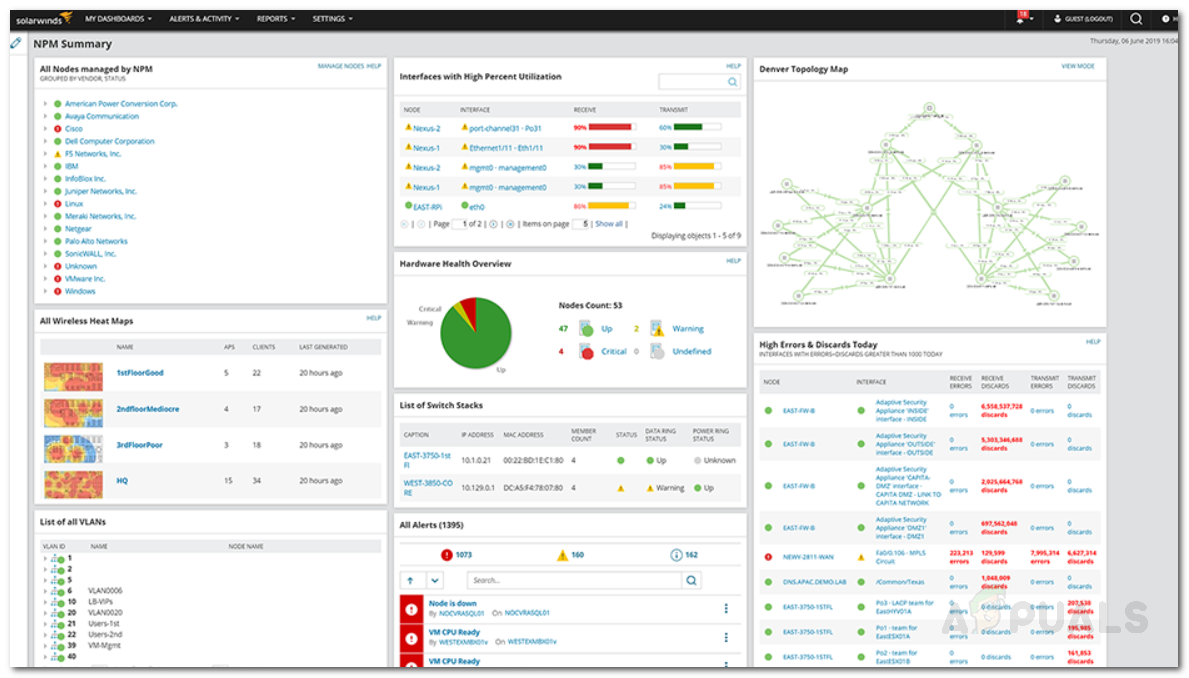

हैकर्स का एक समर्पित समूह MySQL डेटाबेस के लिए एक नहीं बल्कि सरलीकृत लेकिन लगातार खोज चला रहा है। कमजोर डेटाबेस को फिर रैनसमवेयर स्थापित करने के लिए लक्षित किया जाता है। MySQL सर्वर मानते हैं कि उनके डेटाबेस तक पहुँच की आवश्यकता है जो अतिरिक्त रूप से सतर्क रहने की आवश्यकता है।

हैकर्स इंटरनेट पर लगातार खोज कर रहे हैं। चीन में स्थित माना जाने वाला ये हैकर्स MySQL डेटाबेस को चलाने वाले विंडोज सर्वर की तलाश में हैं। समूह स्पष्ट रूप से योजना बना रहा है इन सिस्टम को GandCrab रैंसमवेयर से संक्रमित करें ।

रैंसमवेयर परिष्कृत सॉफ्टवेयर है जो फाइलों के असली मालिक को बंद कर देता है और डिजिटल कुंजी भेजने के लिए भुगतान की मांग करता है। यह ध्यान रखना दिलचस्प है कि साइबर-सुरक्षा फर्मों ने अब तक किसी भी खतरे वाले अभिनेता को नहीं देखा है जिसने विशेष रूप से रैनसमवेयर से संक्रमित होने के लिए विंडोज सिस्टम पर चलने वाले MySQL सर्वर पर हमला किया है। दूसरे शब्दों में, हैकर्स के लिए असुरक्षित डेटाबेस या सर्वर की तलाश करना और दुर्भावनापूर्ण कोड इंस्टॉल करना असामान्य है। आमतौर पर देखी जाने वाली सामान्य प्रैक्टिस का पता लगाने के लिए डेटा चोरी करने का एक व्यवस्थित प्रयास है।

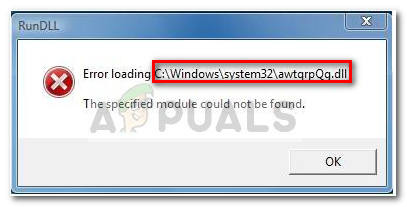

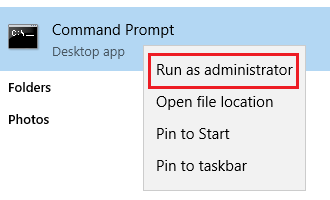

विंडोज सिस्टम पर चलने वाले कमजोर MySQL डेटाबेस की तलाश में इंटरनेट पर रेंगने का नवीनतम प्रयास एंड्रयू ब्रॉन्ड, सोफोस के प्रधान शोधकर्ता द्वारा उजागर किया गया था। ब्रांट के अनुसार, हैकर्स इंटरनेट-सुलभ MySQL डेटाबेस के लिए स्कैनिंग कर रहे हैं जो SQL कमांड को स्वीकार करेंगे। खोज पैरामीटर जाँचता है कि सिस्टम विंडोज ओएस चला रहे हैं या नहीं। ऐसी प्रणाली को खोजने पर, हैकर्स तब एक्सक्लूसिव सर्वरों पर फाइल लगाने के लिए दुर्भावनापूर्ण SQL कमांड का उपयोग करते हैं। एक बार सफल होने वाला संक्रमण, बाद में गैंड्रब रैंसमवेयर की मेजबानी के लिए उपयोग किया जाता है।

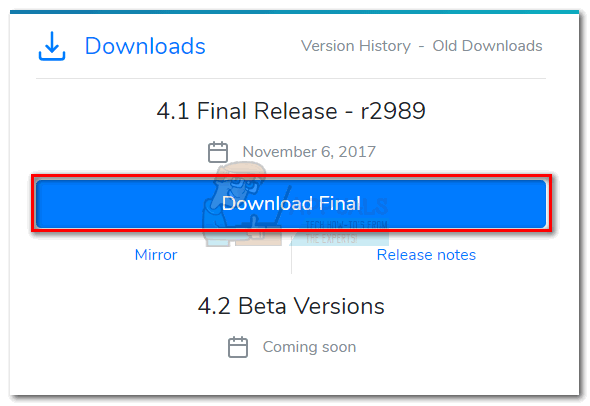

इन नवीनतम प्रयासों से संबंधित हैं क्योंकि सोफोस शोधकर्ता उन्हें एक दूरस्थ सर्वर पर वापस खोजने में कामयाब रहे जो कि कई में से एक हो सकता है। जाहिर है, सर्वर में HFS नामक एक ओपन डायरेक्टरी सर्वर सर्वर चल रहा था, जो HTTP फ़ाइल सर्वर का एक प्रकार है। सॉफ्टवेयर ने हमलावर के दुर्भावनापूर्ण पेलोड के लिए आंकड़े पेश किए।

निष्कर्षों पर विस्तार करते हुए, ब्रांट ने कहा, 'सर्वर ने MySQL हनीपॉट डाउनलोड (3306-1.exe) देखे गए नमूने के 500 से अधिक डाउनलोड इंगित करता है। हालाँकि, 3306-2.exe, 3306-3.exe और 3306-4.exe नाम के नमूने उस फ़ाइल के समान हैं। एक साथ गिने जाने पर, पांच दिनों में लगभग 800 डाउनलोड किए गए हैं क्योंकि उन्हें इस सर्वर पर रखा गया है, साथ ही ओपन डायरेक्टरी में अन्य (लगभग एक सप्ताह पुराने) गैंडक्रैब नमूने के 2300 से अधिक डाउनलोड किए गए हैं। इसलिए जब यह विशेष रूप से बड़े पैमाने पर या व्यापक हमले के लिए नहीं होता है, तो यह MySQL सर्वर व्यवस्थापक के लिए एक गंभीर खतरा पैदा करता है, जिन्होंने अपने डेटाबेस सर्वर पर पोर्ट 3306 के लिए फ़ायरवॉल के माध्यम से छेद किया है जो बाहरी दुनिया द्वारा पहुंच योग्य है।

यह ध्यान देने के लिए आश्वस्त है कि अनुभवी MySQL सर्वर व्यवस्थापक शायद ही कभी अपने सर्वर को गलत तरीके से कॉन्फ़िगर करते हैं, या सबसे खराब, पासवर्ड के बिना अपने डेटाबेस को छोड़ देते हैं। तथापि, ऐसे उदाहरण असामान्य नहीं हैं । जाहिर है, लगातार स्कैन का उद्देश्य गलत पासवर्ड सिस्टम या डेटाबेस के पासवर्ड के बिना अवसरवादी शोषण लगता है।