उपभोक्ता डेटा की सुरक्षा के लिए प्रौद्योगिकी लगातार विकसित हो रही है। एक आधारशिला सुधार 2FA (दो-कारक प्रमाणीकरण) का कार्यान्वयन था। 2FA का उपयोग ऑनलाइन खातों/सेवाओं (बैंकों जैसी वित्तीय सेवाओं सहित) तक अनधिकृत पहुंच को रोकना है।

यह 2FA तकनीक उपभोक्ता के फोन नंबर पर आधारित है, और उपभोक्ता को आवश्यक खाते/सेवा में लॉग इन करने के लिए अपने फोन नंबर पर भेजे गए कोड या ओटीपी को दर्ज करना होगा। जैसे-जैसे तकनीक विकसित हो रही है, वैसे ही स्कैमर भी करते हैं।

सिम स्वैप अटैक

उनके द्वारा विकसित तकनीकों में से एक सिम स्वैप हमला है जिसे सिम स्वैप घोटाला, पोर्ट-आउट घोटाला, सिम जैकिंग, सिम अपहरण, सिम इंटरसेप्ट हमला आदि कहा जाता है।

सिम स्वैप धोखाधड़ी/हमले का परिचय

दूरसंचार और आईटी उद्योग आपका उपयोग करते हैं सिम प्रति विभिन्न कार्यों को प्रमाणित करें जैसे किसी वेबसाइट पर पासवर्ड रीसेट करना (हालांकि मोबाइल नंबर इस उपयोग के लिए अभिप्रेत नहीं थे)। इस कारक के कारण, आपका सिम है जादू की चाबी कई (यदि सभी नहीं) आवश्यक सेवाओं के लिए। आपके बैंक खाते, ईमेल खाते, सोशल मीडिया और यहां तक कि ऑनलाइन वॉलेट (क्रिप्टो वॉलेट सहित) आपके फोन नंबर से जुड़े हुए हैं।

और भी 2FA इस तकनीक को विकसित किया गया था ताकि किसी खाते या सेवा में लॉगिन को अधिकृत करने के लिए आपके सिम का उपयोग करने के लिए कॉल या टेक्स्ट संदेश के माध्यम से आपको भेजे गए कोड को दर्ज किया जा सके, भले ही आपकी साख चोरी हो गई हो।

लेकिन इस तकनीक की ताकत भी इसकी कमजोरी का हिस्सा है, क्योंकि जिसके पास फोन या फोन नंबर होगा, उसे कोड मिल जाएगा। इसलिए, स्कैमर्स ने सिम स्वैपिंग अटैक विकसित किया। एक स्कैमर मिलियन-डॉलर के उपकरण वाला हैकर या तकनीक-प्रेमी नहीं हो सकता है, उसे अपनी खराब कार्रवाई करने के लिए बस एक फोन और एक सिम कार्ड की आवश्यकता होती है।

इस हमले में स्कैमर्स उपभोक्ता का फोन नंबर उनके सिम पर प्राप्त करें (भौतिक या ई-सिम) उपभोक्ता के वाहक को आश्वस्त करके कि वे वास्तविक उपभोक्ता हैं और इस प्रकार 2FA को बायपास करते हैं, उनके लिए अवसरों का नरक खोलते हैं। यह किसी व्यक्ति के लिए सबसे बुरे बुरे सपने हो सकते हैं क्योंकि उसका सिम वस्तुतः चोरी हो गया है लेकिन उपभोक्ता के पास भौतिक रूप से मौजूद है। दूसरे शब्दों में, सिम स्वैप अटैक तब होता है जब कोई जालसाज पीड़ित के फोन नंबर पर नियंत्रण कर लेता है।

क्रिप्टोकरेंसी की लोकप्रियता ने सिम स्वैप हमलों की आवृत्ति भी बढ़ा दी है क्योंकि पीड़ित के क्रिप्टो वॉलेट से ट्रांसफर किए गए फंड का पता लगाना मुश्किल है। इसके अलावा, क्रिप्टोक्यूरेंसी एक्सचेंजों पर डेटा उल्लंघनों की खबरें हैं, डेटा (विशेष रूप से क्रिप्टो मालिकों के फोन नंबर) को ब्लैक मार्केट में बिक्री के लिए रखा गया है। 2020 में, इंटरपोल ने 10 धोखेबाजों को गिरफ्तार किया, जो सिम स्वैप हमलों का उपयोग करके क्रिप्टोकरेंसी में 100 मिलियन अमरीकी डालर से अधिक की चोरी करने में सक्षम थे।

सिम स्वैप अटैक है पार्ट सोशल इंजीनियरिंग जैसा कि जालसाजों को पीड़ित के व्यक्तिगत विवरण को जानना चाहिए और भाग दूरसंचार धोखाधड़ी क्योंकि धोखेबाजों को दूरसंचार प्रतिनिधि को पीड़ित के फोन नंबर के साथ नया सिम जारी करने के लिए राजी करना (या रिश्वत देना) चाहिए। सिम स्वैप हमले का सबसे बुनियादी उद्देश्य संदेशों या कॉल के आधार पर खातों की सुरक्षा सुविधाओं को दरकिनार करना है।

2017 में सिम स्वैपिंग हमलों ने सुर्खियां बटोरीं, हालांकि वे उससे पहले भी हो रहे थे। केवल यूके में, 2015 से 2020 तक सिम स्वैप हमलों में 400% की वृद्धि हुई है। सिम स्वैपिंग एक वैध प्रक्रिया है यदि मूल व्यक्ति द्वारा किया जाता है, लेकिन अगर किसी धोखेबाज द्वारा किया जाता है तो यह अवैध होगा।

सिम स्वैपिंग का उपयोग फोन पर एम्बेडेड सिम (ई-सिम) को सक्षम करने के लिए भी किया जाता है। यह हमला (वस्तुतः) किसी व्यक्ति के लिए फोन के रूप में अधिक घातक है, या सिम उसके हाथ या परिसर को नहीं छोड़ेगा।

सिम स्वैप अटैक करने के लिए स्कैमर्स द्वारा आवश्यक विवरण

सिम को फिर से जारी करने के लिए आवश्यक विवरण निर्भर करना अपने पर देश और यह ऑपरेटर, लेकिन आमतौर पर, वे निम्नलिखित जानकारी को लक्षित करते हैं:

- जन्म की तारीख

- सामाजिक सुरक्षा संख्या (SSN)

- सोशल मीडिया अकाउंट्स

- माँ के मायके का नाम

- कभी-कभी, सरकारी आईडी की प्रतियां (नकली बनाने के लिए)

अधिक जानकारी एक हमलावर के पास हो सकता है, वह अपने बुरे इरादे में सफल होने की अधिक संभावना है। स्कैमर्स के हाथों में उल्लिखित जानकारी के साथ, हमला इतना विनाशकारी (खाता अधिग्रहण, पहचान की चोरी, क्रेडिट कार्ड धोखाधड़ी, आदि) हो सकता है कि पीड़ित अपनी ऑनलाइन पहचान को पूरी तरह से बहाल करने में विफल हो सकता है।

पीड़ितों को चुनने के लिए जालसाजों द्वारा इस्तेमाल की जाने वाली विधियां

एक हमलावर निम्नलिखित विधि का उपयोग करके पीड़ितों का चयन कर सकता है:

- जानवर बल का उपयोग करना : कई धोखेबाज अपना शिकार चुनने के लिए बस एक श्रृंखला में यादृच्छिक फ़ोन नंबर या फ़ोन नंबर का उपयोग कर सकते हैं। साथ ही, डेटा उल्लंघन में उजागर किए गए फ़ोन नंबरों को भी लक्षित किया जा सकता है।

- किसी विशेष व्यक्ति को लक्षित करना : यह प्राथमिक तरीका है जहां एक हमलावर एक कमजोर पीड़ित को चुनता है और उसके पास पीड़ित का फोन नंबर और अन्य मूल्यवान जानकारी / डेटा जैसे सोशल मीडिया हैंडल होता है। यह बताया गया है कि चुराए गए इंस्टाग्राम या गेमिंग अकाउंट (भारी फॉलोइंग के साथ) को लगभग 40,000 USD में बेचा जा सकता है।

सिम स्वैप अटैक करने के चरण

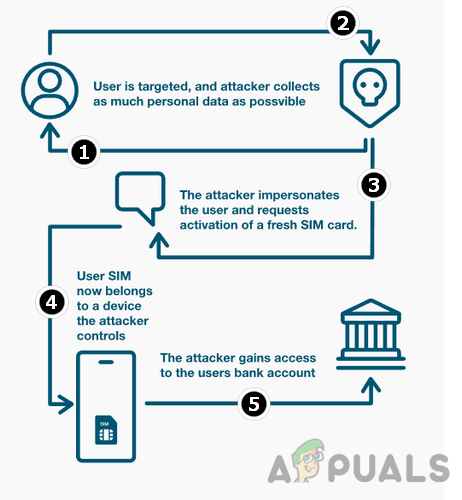

सिम स्वैप हमले के सामान्य चरणों को इस प्रकार सूचीबद्ध किया जा सकता है:

सिम स्वैप अटैक में शामिल कदम

- एक बार हमलावर ताले एक फ़ोन नंबर अपना सिम स्वैप हमला करने के लिए, वह करेगा तलाशी संभावित पीड़ित की जानकारी , एक दूरसंचार प्रतिनिधि के लिए एक पीड़ित का प्रतिरूपण करना आवश्यक है। वह सोशल इंजीनियरिंग तकनीकों, फ़िशिंग ईमेल/संदेशों का उपयोग करके, जब आप अपने फ़ोन का उपयोग कर रहे थे, तब आपकी जासूसी करके, या एक संगठित आपराधिक रैकेट से विवरण खरीदकर (यदि आपका डेटा डेटा उल्लंघन का हिस्सा था) इन विवरणों को प्राप्त कर सकता है। पीड़ित का विवरण होने के बाद, कुछ स्कैमर्स शुरू हो सकते हैं लगातार कॉल और मैसेज संभावित शिकार को उसे परेशान करो उस स्तर तक जहां लक्ष्य को मजबूर किया जाता है उसका फोन बंद करो ताकि सिम को फिर से जारी या पोर्ट करते समय वाहक उससे संपर्क न कर सके।

- तब वह करेगा संपर्क Ajay करें दूरसंचार ऑपरेटर तथा अभिनय करना पीड़ित।

- अब वह करेगा धोखा देना और आश्वस्त करो दूरसंचार प्रतिनिधि प्रति स्थानांतरण करना पीड़ित का फोन नंबर करने के लिए नया सिम क्योंकि पुराना सिम खो गया है या चोरी हो गया है और प्रतिनिधि बना सकता है एक नया सिम जारी करें को हमलावर या उस सिम पर पीड़ित का फोन नंबर जारी करें जो हमलावर के कब्जे में हो, पीड़ित का रूप धारण कर रहा हो।

कुछ देशों में, हमलावर को पीड़ित को सिम स्वैप को अधिकृत करने के लिए एक विशेष कार्रवाई करने के लिए मनाना चाहिए, उदाहरण के लिए, नाइजीरिया और भारत में, एक हमलावर ज़रूरी मनवाना पीड़ित प्रति प्रेस 1 उसके पंजीकृत नंबर पर सिम स्वैप को अधिकृत करें . कुछ धोखेबाज a . का उपयोग कर सकते हैं अंदरूनी सूत्र पर दूरसंचार ऑपरेटर पक्ष अपना कार्य पूरा करने के लिए (कम सामान्य लेकिन रिपोर्ट की गई घटनाएं जहां एक कर्मचारी प्रत्येक अवैध सिम स्वैप के लिए 100 अमरीकी डालर प्राप्त कर रहा था)।

एक वाहक प्रतिनिधि के शिकार के रूप में प्रतिरूपण करने वाला एक स्कैमर

- एक बार जब हमलावर पीड़ित के सिम का नियंत्रण कर लेता है (पीड़ित का फोन कनेक्शन खो देगा और वह कॉल करने, मोबाइल डेटा का उपयोग करने या संदेश भेजने में सक्षम नहीं होगा), तो हमलावर शुरू कर सकता है अगले चरण पीड़ित के खातों में लॉग इन करने, उसकी जानकारी और व्यक्तिगत डेटा चोरी करने के लिए ओटीपी / 2 एफए संदेशों का उपयोग करके हमले का।

जालसाजों द्वारा सिम स्वैप अटैक का उपयोग

सिम स्वैप अटैक धोखाधड़ी का मूल कदम है। एक बार जब धोखेबाज किसी पीड़ित के फोन नंबर पर नियंत्रण कर लेता है, तो वह इसका इस्तेमाल निम्नलिखित के लिए कर सकता है (लेकिन यह इन्हीं तक सीमित नहीं है):

- खातों का अधिग्रहण : यह सिम स्वैप हमले का सबसे सामान्य रूप है और मूल कारण है कि धोखेबाज किसी शिकार को निशाना बना सकता है। चूंकि जालसाज फोन नंबर को नियंत्रित करता है, वह 2FA या OTP संदेश प्राप्त कर सकता है और पीड़ित के खातों/सेवाओं में लॉग इन कर सकता है। इनमें सोशल मीडिया, गेमिंग, मोबाइल बैंकिंग, ऑनलाइन क्रिप्टो वॉलेट या ऑनलाइन स्टोर अकाउंट शामिल हैं। वह खाता क्रेडेंशियल भी बदल सकता है (इसे पुनर्प्राप्त करना लगभग असंभव बना देता है) या किसी खाते और उसके डेटा को हटा सकता है।

- पहचान का धोखा : एक बार जब कोई धोखेबाज किसी पीड़ित के फोन नंबर को नियंत्रित कर लेता है, तो वह एसएमएस और सोशल मीडिया ऐप पर पीड़ित के रूप में खुद को पेश कर सकता है, जिसका उपयोग व्यक्तिगत लाभ के लिए किया जा सकता है, जैसे कि पीड़ित के दोस्तों/परिवारों से तत्काल ऋण के लिए कहना। इसके अलावा, यदि आपके पास क्लाउड सेवा पर आपके दस्तावेज़ (जैसे सरकार द्वारा जारी आईडी) हैं और धोखेबाज उस खाते में लॉग इन कर सकते हैं, तो वे आपके दस्तावेज़ों का उपयोग आपकी आईडी का उपयोग करके विभिन्न धोखाधड़ी करने के लिए कर सकते हैं।

- फ़िशिंग : एक बार जब आपके फोन नंबर से छेड़छाड़ की जाती है, तो धोखेबाज आपके मित्रों/परिवारों को मैलवेयर भेजकर सिम स्वैप हमलों के अपने नेटवर्क का विस्तार कर सकते हैं, और वे सिम स्वैप हमले के अगले शिकार बन सकते हैं क्योंकि वे धोखेबाज से उन लिंक/संदेशों को खोलते हैं, सोचते हैं कि आपने उन्हें कुछ भेजा है।

- लेनदेन धोखाधड़ी : हमलावर उस ई-वॉलेट का उपयोग विभिन्न प्रकार की खरीदारी जैसे उपहार कार्ड, उपहार आदि करने के लिए कर सकता है। यदि आपका क्रेडिट कार्ड नंबर उन किसी भी हैक किए गए खाते से जुड़ा है, तो यह हमलावर के लिए एक जैकपॉट हो सकता है, जो इसका उपयोग कर सकता है यह खरीदारी जैसे विभिन्न कार्यों को करने के लिए। यदि आपका बैंक या वित्तीय संस्थान सत्यापन संदेश भेजता है या सत्यापन के लिए कॉल करता है, तो हमलावर आपको प्रतिरूपित करता है, लेनदेन को सत्यापित करेगा, और आपको वित्तीय नुकसान होगा।

- सीईओ धोखाधड़ी : जालसाज निचले स्तर के कर्मचारियों को धोखाधड़ी में फंसाने के लिए प्रतिष्ठित कंपनियों के प्रबंधकों या अधिकारियों का प्रतिरूपण करना पसंद करते हैं, और यदि वे ऐसे किसी व्यक्ति का फोन नंबर पकड़ सकते हैं, तो वे उस नंबर का उपयोग कंपनी के सीईओ को आसानी से करने के लिए कर सकते हैं और हो सकता है उस कंपनी के अन्य कर्मचारियों के साथ धोखाधड़ी करना।

- ब्लैकमेल : इस दुनिया में कोई भी व्यक्ति पूर्ण नहीं है और हो सकता है कि कुछ चीजें/घटनाएं एक व्यक्ति परिवार/दोस्तों से छिपा कर रखना चाहें। पीड़ित की जानकारी/डेटा को निजी रखने के लिए, एक स्कैमर पीड़ित को ब्लैकमेल कर सकता है। साथ ही, कुछ स्कैमर्स कुछ मौद्रिक या अन्य लाभों के बदले में अपना डेटा वापस देने के लिए आपसे संपर्क कर सकते हैं।

हमले की गंभीरता

हमले की गंभीरता को जानने के लिए, आइए एक उद्धरण दें पीड़ित द्वारा साझा किया गया अनुभव :

'मेरा पूरा' डिजिटल जीवन था नष्ट किया हुआ में एक घंटा सिम स्वैप अटैक के बाद सबसे पहले, स्कैमर ने my . को अपने कब्जे में ले लिया गूगल अकॉउंट और फिर इसे हटा दिया। फिर, उन्होंने my . में लॉग इन किया ट्विटर खाता और नस्लवादी/समलैंगिक सामग्री प्रसारित करना शुरू कर दिया।

सबसे बुरा यह था कि वे my . में टूट गए ऐप्पल आईडी खाता, और स्कैमर्स ने दूर से के डेटा को मिटा दिया मेरा मैकबुक , आई - फ़ोन , तथा ipad . मेरे पास डेटा का कोई बैकअप नहीं है, इसलिए मैंने अपनी बेटी के पूरे जीवन की तस्वीरें/वीडियो खो दिए हैं, और आवश्यक दस्तावेज/ईमेल भी खो गए हैं।”

चेतावनी के संकेत है कि आप एक सिम स्वैप हमले के तहत हैं

जैसा कि आप समझ गए होंगे कि सिम स्वैप हमला कितना घातक हो सकता है, अब यहां कुछ चेतावनी संकेत दिए गए हैं जिन्हें आप हमले के दौरान नोटिस कर सकते हैं:

- पीड़ित के फोन पर कोई नेटवर्क सेवा नहीं : यदि आपका फ़ोन मोबाइल वाहक से सिग्नल प्राप्त करना बंद कर देता है, तो यह सिम स्वैप हमले का पहला संकेत हो सकता है, यह देखते हुए कि आसपास के अन्य लोगों के लिए कोई नेटवर्क आउटेज नहीं है।

- अपरिचित सोशल मीडिया अकाउंट गतिविधि : यदि आप अपने सोशल मीडिया अकाउंट्स (जैसे अपने स्मार्टफोन पर सोशल मीडिया ऐप्स से साइन आउट करना) पर असामान्य गतिविधि देख रहे हैं जो आपके द्वारा शुरू नहीं की गई हैं, तो यह एक और संकेत हो सकता है कि आप सिम स्वैप हमले के शिकार हो सकते हैं।

- वित्तीय या बैंक सेवाओं तक कोई पहुंच नहीं : सिम स्वैप घोटाले का एक और संकेत यह है कि आप अपने वित्तीय (जैसे क्रेडिट कार्ड) या बैंक सेवाओं तक पहुंच प्राप्त करने में विफल हो सकते हैं यदि इन सेवाओं से जुड़ी आपकी सिम को धोखेबाज द्वारा बदल दिया गया है।

- सूचनाएं : आप अलग-अलग ऐप पर सूचनाएं देखना शुरू कर सकते हैं जो आपने शुरू नहीं की हैं, जैसे कि कैश ऐप में लेनदेन की सूचना, जो आपके द्वारा अधिकृत नहीं है।

- सूचना वहन करता है : यदि आपके किसी स्मार्टफोन में कैरियर ऐप इंस्टॉल है और वह ऐप आपको सूचित करता है (या कैरियर का एक ईमेल संदेश आपको बताता है) कि आपके फोन नंबर के लिए एक नया सिम जारी किया गया है (आपके द्वारा शुरू नहीं किया गया), तो वह एक है स्पष्ट संकेत है कि आप एक सिम स्वैप हमले के अधीन हैं।

कदम अगर आप पर हमला किया जाता है

यदि आप उन बदकिस्मत लोगों में से एक हैं जो सिम स्वैप हमले से पीड़ित हैं, तो आपको नीचे सूचीबद्ध कार्रवाई करनी चाहिए क्योंकि यहां समय महत्वपूर्ण है:

- पहले तो, अपने ऑपरेटर से संपर्क करें और अपने फोन नंबर की एक नई सिम प्राप्त करें या अपने वर्तमान सिम पर अपना फोन नंबर सक्रिय करें ताकि हैकर के पास मौजूद सिम पर आपका फोन नंबर निष्क्रिय हो जाए।

- वित्तीय संस्थानों से संपर्क करें (बैंक, क्रेडिट कार्ड जारीकर्ता, आदि) और किसी भी लेनदेन को ब्लॉक या रिवर्स करें। कई वित्तीय संस्थान एक असामान्य या संदिग्ध लेनदेन के लिए समय की देरी जोड़ते हैं, और यदि आप समय पर संस्थान से संपर्क करते हैं, तो आप धोखेबाजों द्वारा लेनदेन को उलटने में सक्षम हो सकते हैं। यदि आपके द्वारा शुरू नहीं किए गए लेनदेन हैं, तो उन्हें अपने वित्तीय संस्थान के ध्यान में लाएं। ध्यान रखें कि वित्तीय नुकसान की वसूली की संभावना न्यूनतम है क्योंकि स्कैमर्स दूसरे देश के खातों में फंड ट्रांसफर करते हैं।

- पासवर्ड/पिन रीसेट करें किसी भी ऑनलाइन खाते और सेवाओं के लिए। यदि संभव हो, तो खाते या सेवाओं के पसंदीदा फ़ोन नंबर को किसी अन्य फ़ोन नंबर पर स्विच करें। साथ ही, यदि संभव हो, तो अपने सोशल मीडिया खातों के प्राथमिक ईमेल को दूसरे ईमेल पते पर स्विच करें।

- यदि तुम्हारा एसएसएन (या कोई अन्य सरकार द्वारा जारी आईडी) भी है चुराया हुआ और स्कैमर द्वारा तुरंत उपयोग किया जाता है संपर्क Ajay करें सामाजिक सुरक्षा प्राधिकरण (या आईडी जारी करने वाले अधिकारी)।

- कुछ हैकर आपसे संपर्क करने का प्रयास कर सकते हैं, और वह संपर्क काफी आकर्षक होगा क्योंकि उनके पास आपकी संवेदनशील जानकारी है, लेकिन इसके लिए मत पड़ो क्योंकि या तो आपसे जबरन वसूली की जाएगी या अनजाने में एक बड़ी हैकिंग गतिविधि का हिस्सा बन जाएगा। हैकर्स से न जुड़ें लेकिन इसे कानून प्रवर्तन एजेंसियों के ध्यान में लाएं।

- प्रतिवेदन सिम स्वैप हमला और नुकसान आपके देश की कानून प्रवर्तन एजेंसियों के माध्यम से हुआ।

सिम स्वैप हमलों को रोकने के लिए कदम

एक कहावत है कि रोकथाम इलाज से बेहतर है, और सिम स्वैप हमलों की संभावना को कम करने के लिए आप कुछ कदम उठा सकते हैं। लेकिन रोकथाम किसी एक इकाई की जिम्मेदारी नहीं है, अर्थात, सरकारों , दूरसंचार ऑपरेटरों , वित्तीय संस्थान , तथा मोबाइल फोन ग्राहक .

इस स्कैमिंग तकनीक पर अंकुश लगाने के लिए सभी को अपने-अपने डोमेन में कार्य करना चाहिए, क्योंकि इनमें से किसी की भी अज्ञानता एक सफल सिम स्वैप हमले का कारण बन सकती है। याद रखने वाली बात यह है कि यदि किसी व्यक्ति पर एक बार हमला किया जाता है, तो उसके बाद के (शायद स्वचालित) हमलों की संभावना अधिक होती है यदि वह हमलों को रोकने के लिए कार्रवाई नहीं करता है।

देशों को बांधना चाहिए दूरसंचार ऑपरेटरों प्रति उचित सत्यापन के साथ एक सिम फिर से जारी करें, और अगर कोई सिम स्वैप अटैक होता है, तो देश का पुलिस अधिकतम करने के लिए कार्य करना चाहिए अपराधियों को पकड़ो शामिल। अन्यथा, ए सफल सिम स्वैप हमला होगा एक अन्य अपराधियों के लिए नैतिक बूस्टर .

इस घोटाले की तकनीक का मुकाबला करने के लिए कई देश कानून और कार्रवाई कर रहे हैं (एफसीसी पहले से ही इस संबंध में नियम बना रहा है)। दूरसंचार ऑपरेटर अपने ग्राहकों को सिम स्वाइप हमलों से बचाने के लिए प्रक्रियाएं करनी चाहिए। ऑपरेटरों को यह सुनिश्चित करना चाहिए कि उनका कर्मचारी रिश्वत के झांसे में न आएं धोखेबाजों द्वारा प्रदान किया गया।

इस संबंध में, सिम बदलने से पहले टी-मोबाइल ने अपने कर्मचारियों द्वारा पालन किए जाने वाले कुछ प्रोटोकॉल पहले ही बना लिए हैं, जैसे दो टी-मोबाइल कर्मचारियों से अनुमोदन, जो पहले एक प्रबंधक के अनुमोदन से जुड़ा था; हालांकि यह मूर्खतापूर्ण नहीं है, यह सही दिशा में एक कदम है।

बैंकों एक का उपयोग कर सकते हैं एपीआई देश के नियामक द्वारा जांच अगर वहां एक है हाल ही में सिम स्वैप, और यदि ऐसा है, तो यह होना चाहिए ग्राहक के ऑनलाइन सीमित करें एक निश्चित अवधि के लिए पहुंच या ग्राहक स्वैप को भौतिक रूप से अधिकृत करता है। इसके अलावा, का उपयोग कर हार्डवेयर प्रमाणीकरण किसी ग्राहक खाते की हैकिंग से बचने के लिए बैंक द्वारा अनिवार्य होना चाहिए।

के तौर पर ग्राहक , आप कर सकते हैं निम्नलिखित तकनीकों को अपनाएं सिम स्वैप हमले या बार-बार होने वाले हमलों से खुद को सुरक्षित रखने के लिए (यदि पहले से ही पीड़ित है)। इन तकनीकों का मूल उद्देश्य उस दुष्चक्र को तोड़ना है जिसका शिकार सिम स्वैप पद्धति का उपयोग करके हमले के शिकार होने पर सामना करना पड़ सकता है।

अपने देश के नियमों की जाँच करें

सिम स्वैप हमलों का मुकाबला करने के लिए पहला कदम अपने देश के नियमों की जांच करना और यह देखना चाहिए कि आपका दूरसंचार ऑपरेटर देश के नियमों का पालन कैसे कर रहा है।

सिम जारी करने के लिए अपने ऑपरेटर की प्रक्रियाओं की जाँच करें

सिम जारी करने के लिए अपनी मोबाइल वाहक प्रक्रियाओं को ठीक से समझने की कोशिश करें, और यदि यह आपके सिम को प्रबंधित करने के लिए किसी भी प्रकार का खाता प्रबंधन पोर्टल प्रदान करता है या किसी विशेष सिम में आपका फोन नंबर लॉक करता है, तो आप इसका उपयोग अपनी सुरक्षा के लिए कर सकते हैं।

यदि आपका ऑपरेटर अपनी प्रक्रियाओं में थोड़ा खराब है, तो आप अपना नंबर एक अधिक सुरक्षित ऑपरेटर (यदि संभव हो) को पोर्ट करवा सकते हैं। यहां तक कि कुछ ऑपरेटर एक विशेष कोड प्रदान करते हैं जिसे आप किसी भी सिम स्वैपिंग घटना की रिपोर्ट करने के लिए अपने फोन से डायल कर सकते हैं।

कुछ ऑपरेटर कॉल-बैक सुविधा के साथ सुविधा प्रदान कर सकते हैं। कॉलबैक सुविधा के साथ, जब भी किसी संभावित पीड़ित के सिम कार्ड को फिर से जारी करने के लिए मोबाइल नेटवर्क ऑपरेटर से संपर्क किया जाता है, तो ऑपरेटर कॉल बैक सुविधा सेट करते समय व्यक्ति द्वारा प्रदान किए गए फोन नंबर पर संभावित पीड़ित से संपर्क कर सकता है और यह सुनिश्चित कर सकता है कि अगर वह वैध रूप से सिम को फिर से जारी करने का अनुरोध कर रहा है।

यदि नहीं, तो ऑपरेटर एक नया सिम जारी नहीं करेगा, और हमला विफल हो जाएगा। इसलिए, यदि आपके मोबाइल कैरियर में कॉल-बैक सुविधा है, तो इसका उपयोग सिम स्वैप हमले से स्वयं को सुरक्षित रखने के लिए करें।

क्लाइंट के सिम की अदला-बदली से पहले कुछ ऑपरेटरों के पास समय की देरी (लगभग 72 घंटे) होती है। जांचें कि क्या आपके वाहक के पास ऐसी कोई सुविधा है। यदि ऐसा है, तो इसे अपने फोन नंबर पर सक्रिय करें ताकि एक स्कैमर के अपने गलत इरादों में सफल होने से पहले आपको समय मिल सके।

अपनी वित्तीय या बैंकिंग प्रक्रियाओं की जाँच करें

कुछ बैंक (या वित्तीय संस्थान) सिम स्वैप हमलों का उपयोग करके अपने ग्राहकों को वित्तीय धोखाधड़ी से बचाने के लिए तकनीक लागू कर रहे हैं। ऐसी ही एक तकनीक देश के नियामक एपीआई का उपयोग यह जांचने के लिए है कि क्या किसी ग्राहक ने लेनदेन करने से पहले हाल ही में अपना सिम स्वैप किया है।

यदि ऐसा है, तो बैंक किसी विशेष समय के लिए ग्राहक के लेन-देन को सीमित कर देगा या यदि ग्राहक किसी बैंक की शाखा में सिम स्वैप की भौतिक रूप से पुष्टि करता है। यूके, ऑस्ट्रेलिया और कई अफ्रीकी देशों (जैसे दक्षिण अफ्रीका, केन्या, मोज़ाम्बिक और नाइजीरिया) ने उल्लिखित तकनीक को लागू किया है। इसलिए, जांचें कि सिम स्वैप हमले के खिलाफ आपके बैंक द्वारा क्या सुरक्षा है और किसी भी सिम स्वैप हमले से बचने के लिए बैंक के किसी भी दिशा-निर्देश का पालन करें।

अपने सिम या कैरियर के खाता प्रबंधन पोर्टल पर पिन या पासवर्ड सेट करें

एफटीसी की सिफारिशों के अनुसार, मोबाइल नेटवर्क सब्सक्राइबर के लिए अपने सिम पर पिन या पासवर्ड सेट करना बेहतर होता है। साथ ही, सब्सक्राइबर की सहमति के बिना सब्सक्राइबर के फोन नंबर में बदलाव को रोकने के लिए, सब्सक्राइबर को अपना फोन नंबर कैरियर के मैनेजमेंट पोर्टल (यदि उपलब्ध हो) में लॉक करना होगा। यदि आपका कैरियर इनमें से किसी का भी समर्थन करता है, तो भविष्य में किसी भी दुर्घटना से बचने के लिए इस सुविधा का लाभ उठाना सुनिश्चित करें।

व्यक्तिगत जानकारी साझा करने से बचें

एक सिम स्वाइप हमले की आधारशिला पीड़ित की व्यक्तिगत जानकारी है जो मोबाइल ऑपरेटरों द्वारा एक नए सिम को फिर से जारी करने या फोन नंबर पोर्ट करने के लिए आवश्यक है। यदि किसी हमलावर के लिए पीड़ित की व्यक्तिगत जानकारी उपलब्ध नहीं है, तो सिम स्वैपिंग पद्धति का उपयोग करके हमले की संभावना कम से कम हो जाती है, लेकिन हमलावर अभी भी ब्लैक ऑनलाइन मार्केट से पीड़ित के विवरण खरीद सकता है, यह देखते हुए कि पीड़ित का डेटा डेटा का हिस्सा था। उल्लंघन करना।

इसलिए, लाभ उठाने के लिए, सुनिश्चित करें कि कभी भी अपनी व्यक्तिगत जानकारी लोगों के साथ फोन या ऑनलाइन पर साझा न करें (भले ही कोई दावा करे कि यह आवश्यक है)। जालसाजों द्वारा इस्तेमाल की जाने वाली एक अन्य तकनीक है पीड़ित को मोबाइल ऑपरेटर के हेल्पलाइन नंबर (या स्वास्थ्य विभाग जैसे किसी सरकारी विभाग) की तरह दिखने वाले नंबर से कॉल करना और पीड़ित की व्यक्तिगत जानकारी इकट्ठा करने का प्रयास करना।

इसलिए, ऑपरेटर की हेल्पलाइन या सरकारी एजेंसियों से होने का दावा करने वाले व्यक्तियों के साथ भी, फोन पर अपनी व्यक्तिगत जानकारी साझा न करें।

संवेदनशील खातों के लिए एक ही फ़ोन नंबर का उपयोग करने से बचें

एक सर्वोत्तम अभ्यास जिसका उपयोग किया जा सकता है वह है विभिन्न सेवाओं के लिए अलग-अलग फ़ोन नंबरों का उपयोग करना (जो कुछ लोगों के लिए बोझ होगा) या कोई अन्य तरीका जिसका आप उपयोग कर सकते हैं, वह है सोशल मीडिया खातों के लिए एक नंबर का उपयोग करना और फिर अन्य सेवाओं के लिए दूसरे फ़ोन नंबर का उपयोग करना। (जैसे ईमेल, बैंक, आदि)।

इस मानसिकता से दूर रहें कि 'मैं सुरक्षित हूँ'

जब धोखेबाज क्रूर बल पद्धति का उपयोग करके एक नंबर पर हमला करते हैं, तो वे यह जाने बिना कि लक्ष्य कौन है, वे जंगल में शूटिंग कर रहे हैं, और यह सोचकर कि मैं सुरक्षित हूं क्योंकि मैं एक हाई-प्रोफाइल व्यक्ति नहीं हूं, आपके पूरे डिजिटल जीवन का खर्च हो सकता है (आप हो सकता है फिर से हमले की गंभीरता को पढ़ें) और अन्य मुद्दों को भी पैदा कर सकता है।

कुछ लोग हो सकते हैं जो सोचते होंगे कि हमारे पास छिपाने के लिए कुछ नहीं है, लेकिन यह सिर्फ एक लंगड़ा बहाना है क्योंकि ऐसे लोग घर से बाहर निकलते समय अपने घर के दरवाजे बंद करना नहीं भूलते हैं।

लैंडलाइन फ़ोन नंबर, eSIM या वर्चुअल फ़ोन नंबर का उपयोग करें

जब भी आपको फ़ोन नंबर का उपयोग करने की आवश्यकता होती है, तो लैंडलाइन नंबर का उपयोग करना हमेशा बेहतर होता है क्योंकि यह आपको सिम स्वैप हमले से बचाएगा। इसके अलावा, अगर आपको अपना फोन नंबर ऑनलाइन साझा करना है, तो लैंडलाइन नंबर के लिए जाएं।

इसके अलावा, कुछ देशों में, eSIM आपको सिम स्वैप हमले से बचा सकता है यदि eSIM केवल किसी कंपनी के फ्रैंचाइज़ी पर क्लाइंट के भौतिक सत्यापन के बाद जारी किया जाता है। यदि आपको मोबाइल फ़ोन नंबर का उपयोग करना है और उसे ऑनलाइन साझा करना है, तो Google Voice या Google Fi नंबर जैसे वर्चुअल नंबर का उपयोग करें।

एक अलग प्रकार की सत्यापन विधि का प्रयोग करें

कई सेवाएं एसएमएस के अलावा सत्यापन विधियों की पेशकश करती हैं जैसे Google Google प्रमाणक को Google में लॉग इन करते समय कोड प्राप्त करने के लिए या YubiKey द्वारा प्रदान की जाने वाली हार्डवेयर कुंजी प्रदान करता है। लॉगिन कोड (एसएमएस या कॉल-आधारित प्राधिकरण के स्थान पर) उत्पन्न करने के लिए इन विकल्पों का उपयोग करना बेहतर होगा, ताकि यदि आप अपने खाते तक पहुंच खो देते हैं, तब भी आप प्रमाणक ऐप का उपयोग करके लॉग इन कर सकते हैं।

पासवर्ड मैनेजर का इस्तेमाल करें

वेबसाइटों पर समान या समान पासवर्ड का उपयोग करना एक बड़ा सुरक्षा खतरा है। बेहतर होगा कि आप मजबूत और यूनिक पासवर्ड का इस्तेमाल करें। यदि आप सामान्य या समान पासवर्ड का उपयोग करने के अभ्यस्त हैं, तो आप किसी आपदा से बचने के लिए पासवर्ड प्रबंधक पर स्विच कर सकते हैं।

संदिग्ध ईमेल या संदेशों से दूर रहें

यदि आपको ईमेल या संदेश (यहां तक कि करीबी लोगों से भी) प्राप्त हो रहे हैं जो संदिग्ध लगते हैं, तो आपको उन ईमेल/संदेशों को नहीं खोलना चाहिए या किसी भी ईमेल/संदेश में किसी भी लिंक पर तब तक क्लिक नहीं करना चाहिए जब तक कि आप 100% सुनिश्चित न हों कि लिंक सुरक्षित है क्योंकि स्कैमर संदिग्ध का उपयोग करते हैं। संभावित शिकार के बारे में जानकारी एकत्र करने के लिए ईमेल या संदेश, या उनमें लिंक और फिर सिम स्वैप हमला जारी रखें।

साथ ही, अपने सिस्टम/डिवाइस पर किसी अटैचमेंट को तब तक डाउनलोड न करें जब तक कि आप पूरी तरह से आश्वस्त न हों कि अटैचमेंट वैध है। स्कैमर्स ज्यादातर इनका इस्तेमाल आपकी रुचि (आपके सोशल मीडिया अकाउंट से) को ध्यान में रखते हुए करते हैं, इसलिए इसके झांसे में न आएं।

सिंगल यूज़ क्रेडिट/डेबिट कार्ड का उपयोग करें

आप ऑनलाइन सेवाओं का उपयोग कर सकते हैं (उदाहरण के लिए, गोपनीयता या धुंधला) एकल-उपयोग क्रेडिट/डेबिट कार्ड या रिचार्जेबल क्रेडिट/डेबिट कार्ड प्राप्त करने के लिए अपने मूल एकल क्रेडिट/डेबिट कार्ड का ऑनलाइन उपयोग करने से बचने के लिए किसी भी नुकसान से बचने के लिए जो आपके मूल क्रेडिट कार्ड से हो सकता है सिम स्वैप हमले का उपयोग करके स्कैमर्स द्वारा जानकारी चुराई जाती है।

बायो-मीट्रिक या हार्डवेयर कुंजी प्राधिकरण का उपयोग करें

अधिक से अधिक सेवाएं बायो-मीट्रिक प्राधिकरण में स्थानांतरित हो रही हैं। यदि आपके खाते या सेवाएं बायो-मीट्रिक प्राधिकरण का समर्थन करते हैं, तो सिम स्वैप या हैकिंग के प्रयासों से बचने के लिए उन सेवाओं पर स्विच करना बेहतर होगा। यदि आप बायोमेट्रिक्स का उपयोग करने में सहज नहीं हैं, तो आप हार्डवेयर कुंजी प्राधिकरण (जैसे YubiKey) को अपना सकते हैं।

बायोमेट्रिक प्राधिकरण का उपयोग करें

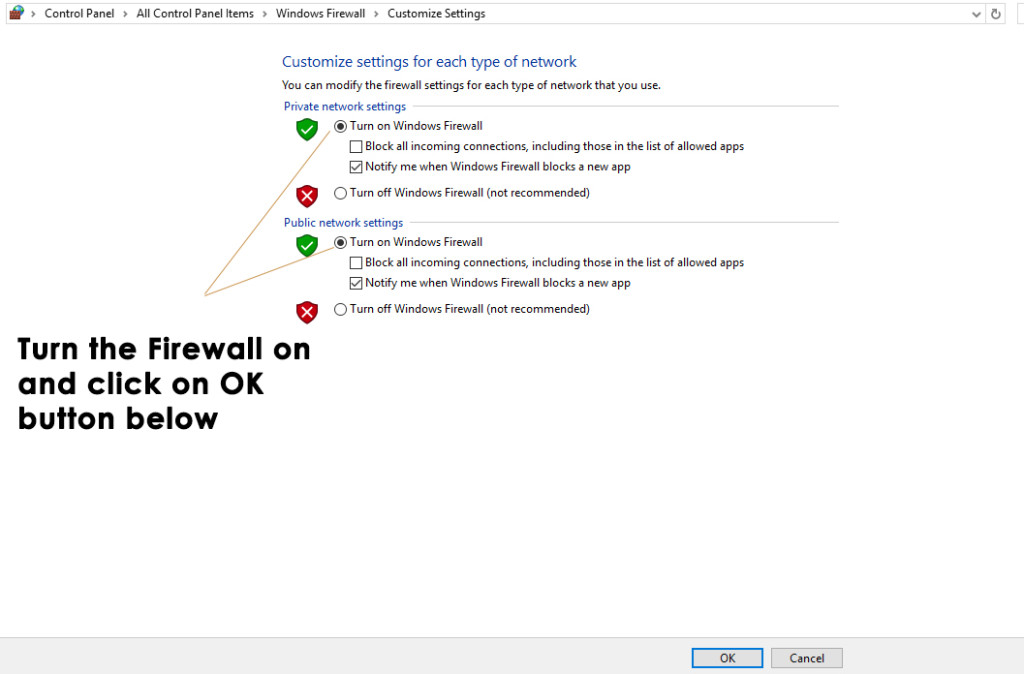

अपने उपकरणों पर अप-टू-डेट सुरक्षा उपकरणों का उपयोग करें

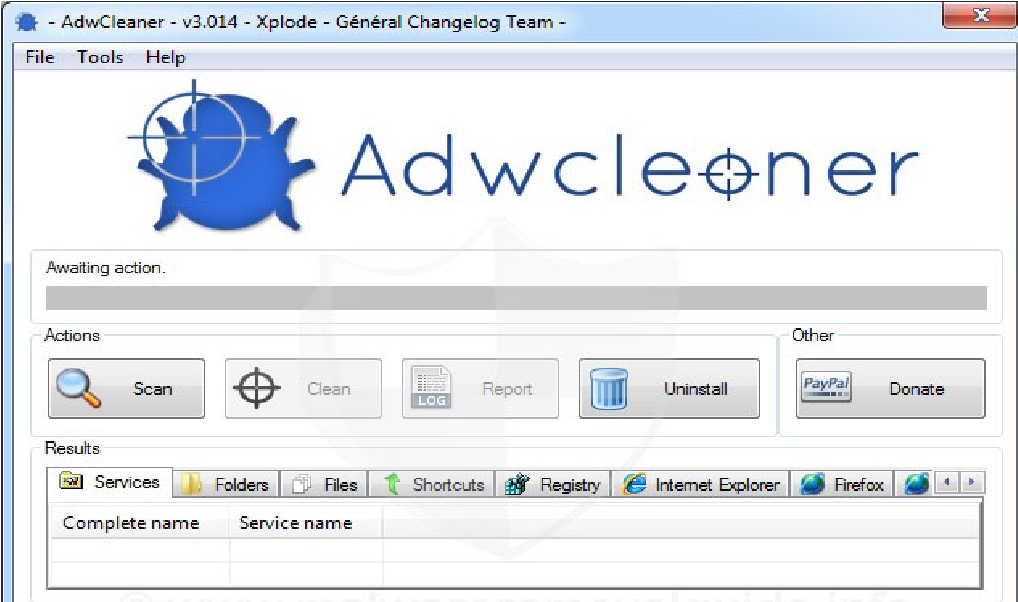

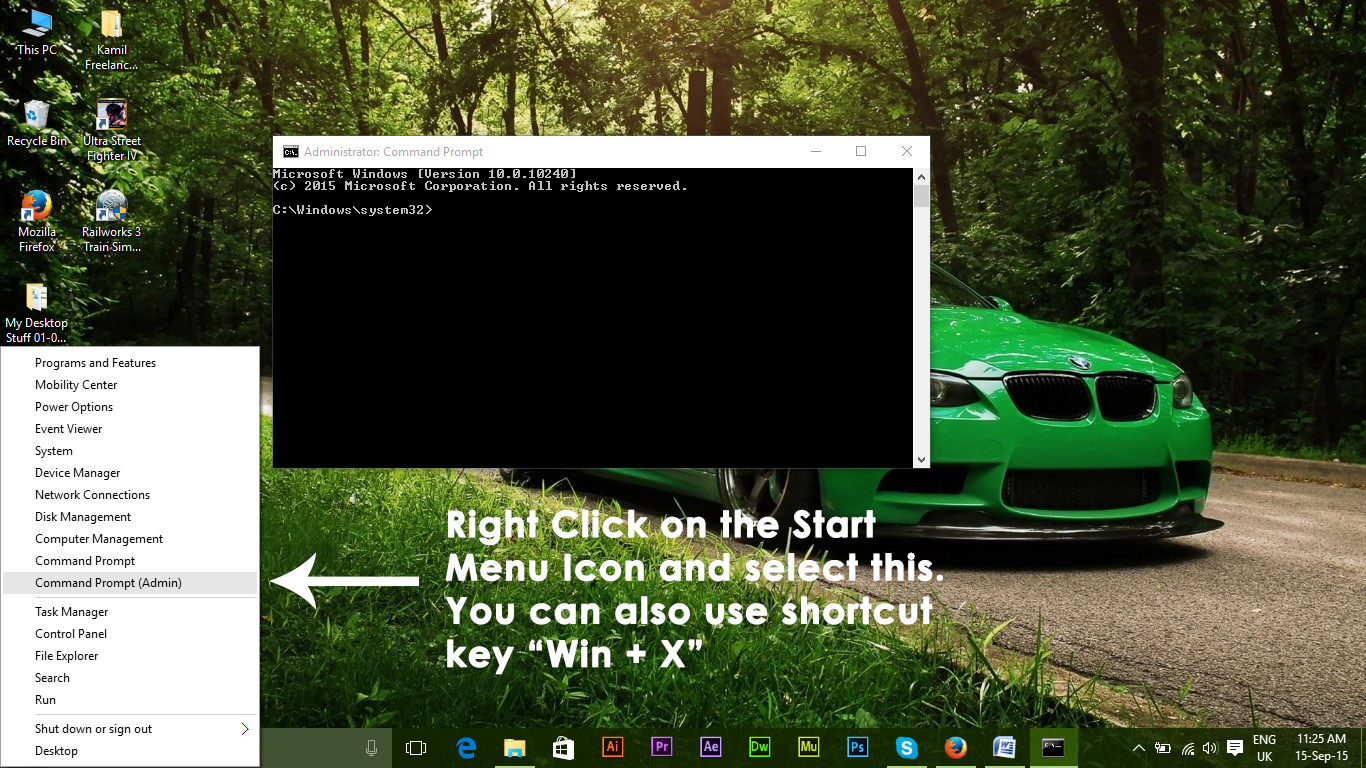

वेब सुरक्षित नहीं है, और एक व्यक्ति को अपने डेटा और जानकारी को सुरक्षित रखने के लिए सुरक्षा उपकरणों (जैसे एंटीवायरस, फ़ायरवॉल, विज्ञापन या पॉप-अप ब्लॉकर्स, आदि) का उपयोग करना चाहिए, विशेष रूप से फ़िशिंग हमले से जारी रखने के लिए आवश्यक जानकारी एकत्र करने के लिए। एक सिम स्वैप हमला। उन ब्राउज़र पॉप-अप से सावधान रहें या विज्ञापन/पॉप-अप अवरोधक का उपयोग करें।

कभी भी OTP, 2FA कोड साझा न करें, या ऐसा कोई कार्य न करें जिसे आप नहीं समझते हैं।

संभावित पीड़ितों को लुभाने के लिए स्कैमर्स विभिन्न तकनीकों का इस्तेमाल करने की कोशिश करेंगे। वे आपकी व्यक्तिगत जानकारी प्राप्त करने के लिए आपसे ओटीपी और 2एफए कोड प्राप्त करने का प्रयास करते हैं। साथ ही, यदि कोई व्यक्ति आपसे एक विशिष्ट नंबर कुंजी दबाने या आपके फोन पर कोई कार्रवाई करने के लिए कहता है, तो ऐसा न करें क्योंकि आप सिम स्वैप अनुरोध को अधिकृत कर रहे हैं क्योंकि कई ऑपरेटरों के लिए आपको एक विशिष्ट कुंजी दबाने की आवश्यकता होती है (जैसे भारत में 1) सिम स्वैप ऑपरेशन को अधिकृत करने के लिए।

तो बस, प्रिय पाठकों; हमने इस विषय को पढ़ने की पूरी कोशिश की है और हमें उम्मीद है कि आप सभी सिम स्वैप हमले से सुरक्षित होंगे।

![[FIX] थंडरबर्ड कॉन्फ़िगरेशन सत्यापित नहीं हो सकता](https://jf-balio.pt/img/how-tos/70/thunderbird-configuration-could-not-be-verified.png)