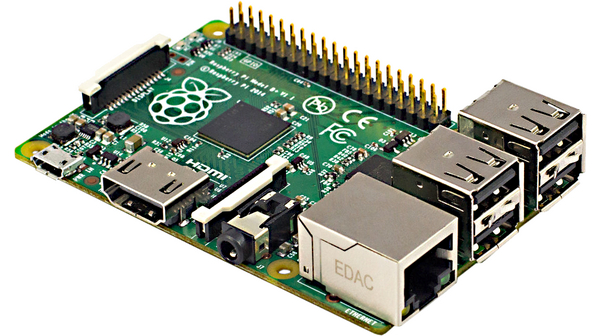

रास्पबेरी पाई एक लोकप्रिय एकल-बोर्ड कंप्यूटर है जो हाल के वर्षों में सभी क्रेज बन गया है। नौसिखिया कोडर और तकनीकी उत्साही लोगों में इसकी बढ़ती लोकप्रियता और आम उपयोग के कारण, यह साइबर अपराधियों के लिए एक लक्ष्य बन गया है कि वे क्या करना पसंद करते हैं: साइबर चोरी। ठीक उसी तरह जैसे कि हम नियमित रूप से पीसी उपकरणों के साथ कई फायरवॉल और पासवर्डों की रक्षा करते हैं, वैसे ही आपके रास्पबेरी पाई डिवाइस को भी इसी तरह के बहुआयामी संरक्षण के साथ संरक्षित करना महत्वपूर्ण हो जाता है।

रास्पबेरी पाई

मल्टी-फैक्टर ऑथेंटिकेशन आपके खाते या डिवाइस तक पहुंच प्रदान करने के लिए निम्नलिखित में से दो या अधिक को मिलाकर काम करता है। पहुँच प्रदान करने वाली तीन व्यापक श्रेणियां हैं: आप जो कुछ जानते हैं, कुछ आपके पास है, और कुछ आप हैं। पहली श्रेणी एक पासवर्ड या पिन कोड हो सकती है जिसे आपने अपने खाते या डिवाइस के लिए सेट किया है। सुरक्षा की एक अतिरिक्त परत के रूप में, आपको दूसरी श्रेणी से कुछ प्रदान करने की आवश्यकता हो सकती है जैसे कि सिस्टम-जनरेटेड पिन जो आपके स्मार्टफोन पर भेजी जाती है या आपके पास मौजूद किसी अन्य डिवाइस पर उत्पन्न होती है। तीसरे विकल्प के रूप में, आप इन श्रेणियों को निष्पादित करने के लिए अपने डिवाइस की क्षमता के आधार पर बॉयोमीट्रिक पहचान, जिसमें चेहरे की पहचान, थंबप्रिंट और रेटिना स्कैन शामिल हैं, जैसे भौतिक कुंजी से युक्त, तीसरी श्रेणी से कुछ को भी शामिल कर सकते हैं।

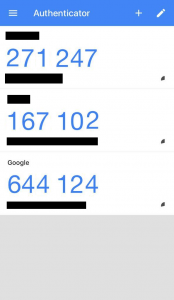

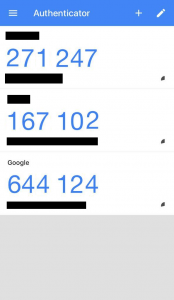

इस सेटअप के उद्देश्य के लिए, हम प्रमाणीकरण के दो सबसे सामान्य तरीकों का उपयोग करेंगे: आपका सेट पासवर्ड और आपके स्मार्टफोन के माध्यम से उत्पन्न एक बार टोकन। हम Google के साथ दोनों चरणों को एकीकृत करेंगे और Google के प्रामाणिक एप्लिकेशन के माध्यम से अपना पासवर्ड प्राप्त करेंगे (जो आपके सेल फोन पर एसएमएस कोड प्राप्त करने की आवश्यकता को प्रतिस्थापित करता है)।

चरण 1: Google प्रमाणक एप्लिकेशन प्राप्त करें

Google प्रमाणक पर Google प्रमाणक अनुप्रयोग।

इससे पहले कि हम आपका उपकरण सेट करना शुरू करें, अपने स्मार्टफोन पर Google प्रमाणक ऐप डाउनलोड करें और इंस्टॉल करें। Apple App स्टोर, Google play store, या आपके द्वारा संचालित होने वाले डिवाइस के संबंधित स्टोर में प्रमुख। Google प्रमाणक एप्लिकेशन डाउनलोड करें और इसे स्थापित करने के लिए प्रतीक्षा करें। अन्य प्रमाणीकरण एप्लिकेशन जैसे कि Microsoft के प्रमाणक का उपयोग किया जा सकता है, लेकिन हमारे ट्यूटोरियल के लिए, हम Google प्रमाणक एप्लिकेशन का उपयोग करेंगे।

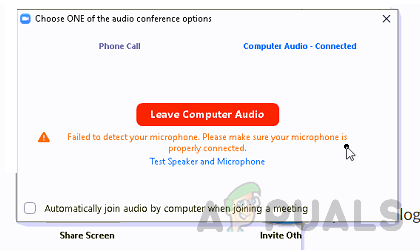

चरण 2: अपने SSH कनेक्शन को सेट करना

रास्पबेरी पाई डिवाइस सामान्य रूप से SSH पर काम करते हैं और हम SSH पर अपने बहु-कारक प्रमाणीकरण को कॉन्फ़िगर करने पर भी काम करेंगे। हम निम्न कारणों से ऐसा करने के लिए दो SSH कनेक्शन बनाएंगे: हम नहीं चाहते हैं कि आप अपने डिवाइस से लॉक हो जाएं और यदि आप एक स्ट्रीम से लॉक हो जाते हैं, तो दूसरा आपको वापस पाने का एक और मौका देगा। यह केवल एक सुरक्षा जाल है जिसे हम आप के लिए डाल रहे हैं: उपयोगकर्ता डिवाइस का मालिक है। हम इस सुरक्षा शुद्ध दूसरी धारा को सेटअप प्रक्रिया में तब तक चलते रहेंगे जब तक पूरा सेटअप पूरा न हो जाए और हमने सुनिश्चित कर लिया है कि आपका मल्टी-फैक्टर ऑथेंटिकेशन ठीक से काम कर रहा है। यदि आप निम्नलिखित चरणों को सोच-समझकर और सावधानी से करते हैं, तो आपके प्रमाणीकरण को स्थापित करने में कोई समस्या नहीं होनी चाहिए।

रास्पबेरी पाई इंटरफ़ेस।

दो टर्मिनल विंडो लॉन्च करें और प्रत्येक में निम्न कमांड टाइप करें। यह दो धाराओं को समानांतर में स्थापित करना है।

ssh username@piname.local

उपयोगकर्ता नाम के बजाय, अपने डिवाइस के उपयोगकर्ता नाम में टाइप करें। Pi नाम के बजाय, अपने pi डिवाइस के नाम में टाइप करें।

एंट्री मारने के बाद, आपको अपने डिवाइस के नाम और अपने यूज़रनेम को प्रदर्शित करने वाली दोनों टर्मिनल खिड़कियों में एक स्वागत योग्य संदेश प्राप्त करना चाहिए।

अगला, हम sshd_config फ़ाइल को संपादित करेंगे। ऐसा करने के लिए, प्रत्येक विंडो में निम्न कमांड टाइप करें। इस खंड के सभी चरणों को समानांतर में दोनों विंडो में करना याद रखें।

सुडो नैनो / आदि / ssh / sshd_config

नीचे स्क्रॉल करें और खोजें कि यह कहाँ है: ChallengeResponseAuthentication सं

इसके स्थान पर टाइप करके 'नहीं' को 'हां' में बदलें। [Ctrl] + [O] दबाकर अपने परिवर्तनों को सहेजें और फिर [Ctrl] + [X] दबाकर खिड़की से बाहर निकलें। फिर, दोनों विंडो के लिए यह करें।

SSH डेमॉन को पुनः आरंभ करने के लिए टर्मिनलों को पुनः लोड करें और प्रत्येक में निम्न कमांड टाइप करें:

sudo systemctl पुनरारंभ ssh

अंततः। अपने सिस्टम को इसके साथ एकीकृत करने के लिए अपने सेटअप में Google प्रमाणक स्थापित करें। ऐसा करने के लिए, निम्न कमांड टाइप करें:

sudo apt-get install लिबपाम-गूगल-ऑथेंटिकेशन

आपकी स्ट्रीम अब सेटअप हो चुकी हैं और आपने इस बिंदु तक अपने डिवाइस और अपने स्मार्टफ़ोन दोनों के साथ अपने Google प्रमाणक को कॉन्फ़िगर कर लिया है।

चरण 3: Google प्रमाणक के साथ अपने बहु-कारक प्रमाणीकरण को एकीकृत करना

- अपना खाता लॉन्च करें और निम्न कमांड टाइप करें: गूगल-प्रमाणक

- समय-आधारित टोकन के लिए 'Y' दर्ज करें

- पूरे QR कोड को देखने के लिए अपनी विंडो को बाहर निकालें और इसे अपने स्मार्टफोन डिवाइस पर स्कैन करें। इससे आप अपने रास्पबेरी पाई की प्रामाणिक सेवा को अपने स्मार्टफोन एप्लिकेशन के साथ जोड़ सकते हैं।

- क्यूआर कोड के तहत कुछ बैक अप कोड प्रदर्शित होंगे। ध्यान रखें कि अगर आप अपने बहु-कारक प्रमाणीकरण को Google प्रमाणक एप्लिकेशन के माध्यम से सत्यापित करने में असमर्थ हैं और उन्हें प्राप्त करने के लिए बैकअप कोड की आवश्यकता है, तो उन्हें सुरक्षित रखें और ऐसा न करें। उन्हें खोना।

- अब आपको चार प्रश्नों के साथ संकेत दिया जाएगा और यहां बताया गया है कि आपको 'हां' के लिए हां या 'एन' में से किसी का भी जवाब देना होगा। (नोट: नीचे दिए गए प्रश्नों को सीधे रास्पबेरी पाई डिजिटल टर्मिनल से उद्धृत किया गया है ताकि आप यह जान सकें कि आपको किन सवालों का सामना करना पड़ेगा और उन्हें कैसे जवाब देना है।)

IOS पर Google प्रमाणक स्मार्टफोन अनुप्रयोग। सुरक्षा कारणों से खातों को ब्लैक आउट कर दिया गया है और सुरक्षा कोड अंकों में फेरबदल किया गया है और साथ ही बदल दिया गया है।

- 'क्या आप मुझे अपनी' /home/pi/.google_authenticator 'फ़ाइल अपडेट करना चाहते हैं?' (Y n): 'Y' दर्ज करें

- 'क्या आप एक ही प्रमाणीकरण टोकन के कई उपयोगों को अस्वीकार करना चाहते हैं? यह आपको हर 30 के बारे में एक लॉगिन करने के लिए प्रतिबंधित करता है, लेकिन आपके बीच-बीच में होने वाले हमलों (y / n) को नोटिस करने या रोकने के लिए आपके अवसरों को बढ़ाता है: ' 'Y' दर्ज करें

- “डिफ़ॉल्ट रूप से, मोबाइल ऐप द्वारा हर 30 सेकंड में एक नया टोकन बनाया जाता है। क्लाइंट और सर्वर के बीच संभावित समय-तिरछी क्षतिपूर्ति के लिए, हम वर्तमान समय से पहले और बाद में एक अतिरिक्त टोकन की अनुमति देते हैं। यह ऑथेंटिकेशन सर्वर और क्लाइंट के बीच 30 सेकंड तक का समय तिरछा करने की अनुमति देता है। यदि आप खराब समय सिंक्रनाइज़ेशन के साथ समस्याओं का अनुभव करते हैं, तो आप विंडो को 3 अनुमत कोड (एक पिछला कोड, एक वर्तमान कोड, अगला कोड) के डिफ़ॉल्ट आकार से 17 अनुमत कोड (8 पिछले कोड, एक वर्तमान कोड) तक बढ़ा सकते हैं अगले 8 कोड)। यह क्लाइंट और सर्वर के बीच 4 मिनट तक के समय के तिरछा होने की अनुमति देगा। क्या आप ऐसा करना चाहते हैं? (Y n):' 'एन' दर्ज करें

- 'यदि आप जिस कंप्यूटर में लॉग-इन नहीं कर रहे हैं, वह ब्रूट-फोर्स लॉगिन प्रयासों के विरुद्ध कठोर है, तो आप प्रमाणीकरण मॉड्यूल के लिए दर-सीमा को सक्षम कर सकते हैं। डिफ़ॉल्ट रूप से, यह हमलावरों को हर 30 के 3 से अधिक लॉगिन प्रयासों तक सीमित नहीं करता है। क्या आप दर-सीमित करना चाहते हैं? (Y n):' 'Y' दर्ज करें

- अब, अपने स्मार्टफोन पर Google प्रमाणक एप्लिकेशन लॉन्च करें और स्क्रीन के शीर्ष पर प्लस आइकन दबाएं। दोनों डिवाइसों को पेयर करने के लिए अपने पाई डिवाइस पर प्रदर्शित होने वाले QR कोड को स्कैन करें। अब जब भी आपको उन्हें लॉग इन करने की आवश्यकता होगी, आपको चौबीसों घंटे प्रमाणीकरण कोड के साथ प्रदर्शित किया जाएगा। आप बस उस समय प्रदर्शित किए जा रहे एप्लिकेशन और प्रकार को लॉन्च कर सकते हैं।

चरण 4: अपने एसएसएच के साथ पीएएम प्रमाणीकरण मॉड्यूल को कॉन्फ़िगर करना

अपना टर्मिनल लॉन्च करें और निम्न कमांड टाइप करें: सुडो नैनो /etc/pam.d/sshd

दिखाए गए अनुसार निम्न कमांड टाइप करें:

# 2FA नीति के लिए pam_google_authenticator.so आवश्यक है

यदि आप अपना पासवर्ड दर्ज करने से पहले Google प्रमाणक एप्लिकेशन के माध्यम से अपनी पास की कुंजी के लिए पूछा जाना चाहते हैं, तो पहले से टाइप की गई कमांड से पहले निम्न कमांड टाइप करें:

@ सामान्य को शामिल करें

यदि आप अपना पासवर्ड दर्ज करने के बाद पास की कुंजी के लिए पूछा जाना चाहते हैं, तो यह वही कमांड टाइप करें, जिसमें पिछले # 2FA कमांड सेट के बाद इसे छोड़ दें। [Ctrl] + [O] दबाकर अपने परिवर्तनों को सहेजें और फिर [Ctrl] + [X] दबाकर खिड़की से बाहर निकलें।

चरण 5: समानांतर SSH स्ट्रीम को बंद करें

अब जब आप मल्टी फैक्टर ऑथेंटिकेशन सेट करना समाप्त कर चुके हैं, तो आप हमारे द्वारा जाने वाली समानांतर धाराओं में से एक को बंद कर सकते हैं। ऐसा करने के लिए, निम्न कमांड टाइप करें:

sudo systemctl पुनरारंभ ssh

आपकी दूसरी बैकअप सुरक्षा नेट स्ट्रीम अभी भी चल रही है। आप इसे तब तक चालू रखेंगे जब तक आप यह सत्यापित नहीं कर लेते हैं कि आपका मल्टी फैक्टर ऑथेंटिकेशन ठीक से काम कर रहा है। ऐसा करने के लिए, टाइप करके एक नया SSH कनेक्शन लॉन्च करें:

ssh username@piname.local

उपयोगकर्ता नाम के बजाय, अपने डिवाइस के उपयोगकर्ता नाम में टाइप करें। Pi नाम के बजाय, अपने pi डिवाइस के नाम में टाइप करें।

अब लॉगिन प्रक्रिया चलेगी। अपने पासवर्ड में टाइप करें और फिर इस समय अपने Google प्रमाणक एप्लिकेशन पर प्रदर्शित कोड दर्ज करें। तीस सेकंड में दोनों चरणों को पूरा करने के लिए सावधान रहें। यदि आप सफलतापूर्वक लॉग इन करने में सक्षम हैं, तो आप उस स्थान पर चल रहे समानांतर सुरक्षा जाल धारा को बंद करने के लिए पिछले चरण को पीछे छोड़ सकते हैं और पिछले चरण को दोहरा सकते हैं। यदि आपने सभी चरणों का सही तरीके से पालन किया है, तो आपको अपने रास्पबेरी पाई डिवाइस पर मल्टी फैक्टर प्रमाणीकरण के साथ फिर से शुरू करने में सक्षम होना चाहिए।

अंतिम शब्द

जैसे ही आप किसी भी उपकरण या खाते में प्रमाणीकरण प्रक्रिया करते हैं, ये अतिरिक्त कारक इसे पहले से अधिक सुरक्षित बनाते हैं, लेकिन इसे पूरी तरह से सुरक्षित नहीं बनाते हैं। अपने डिवाइस का उपयोग करते समय सावधान रहें। संभावित घोटालों, फ़िशिंग हमलों और साइबर चोरी के प्रति सचेत रहें, जो आपके डिवाइस के अधीन हो सकते हैं। अपने दूसरे डिवाइस को सुरक्षित रखें, जिस पर आपने कोड पुनर्प्राप्ति प्रक्रिया स्थापित की है और इसे सुरक्षित भी रखें। अपने सिस्टम में वापस आने के लिए आपको हर बार इस डिवाइस की आवश्यकता होगी। अपने बैक अप कोड को किसी ज्ञात और सुरक्षित स्थान पर रखें जहाँ आप कभी भी ऐसी स्थिति में हों जहाँ आपके पास अपने बैक अप स्मार्टफोन डिवाइस तक पहुँच नहीं है।