सुरक्षा वैश्विक 24h

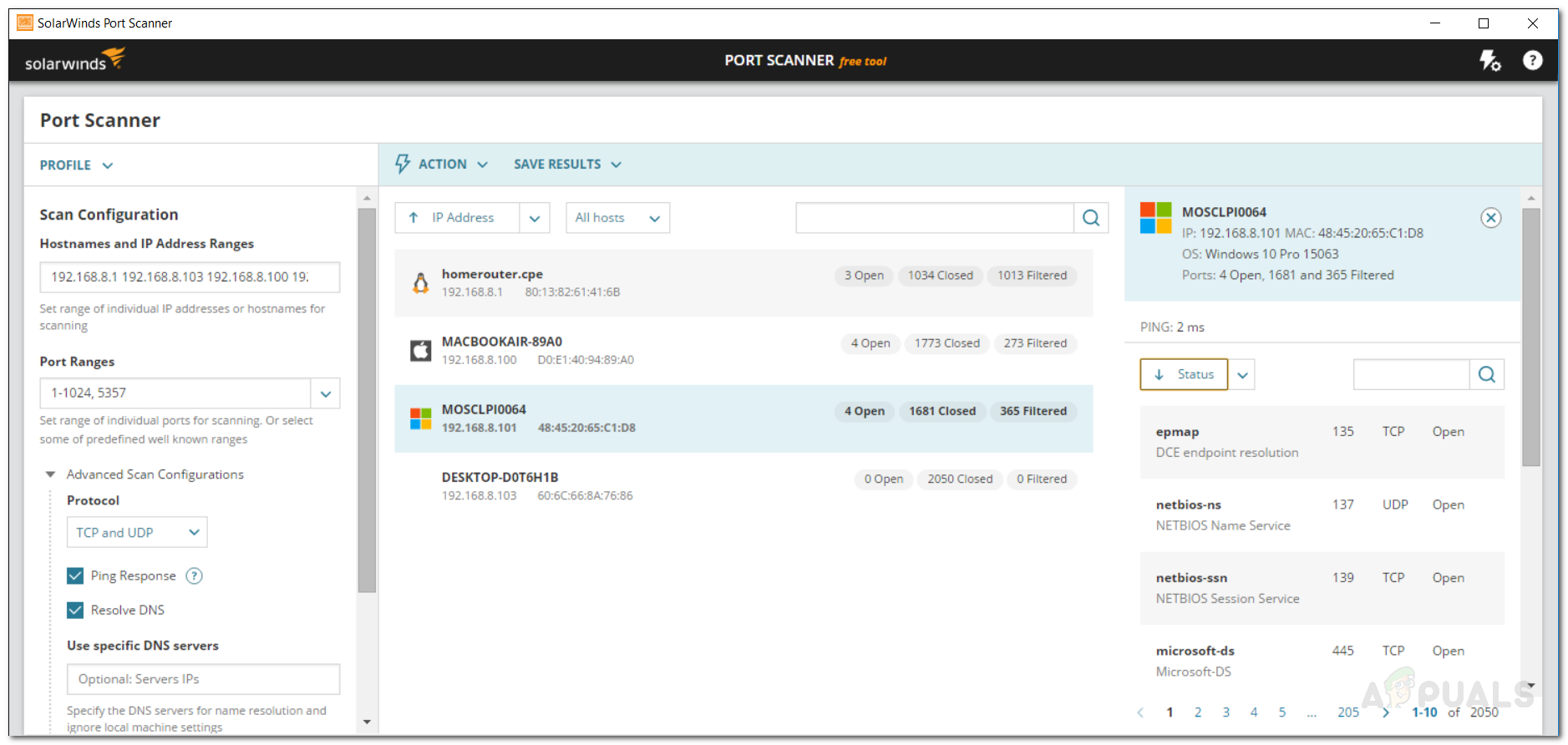

20 परवेंसितंबर में, ट्रेंड माइक्रो का जीरो डे इनिशिएटिव (जेडडीआई) एक निष्कासन कोड निष्पादन भेद्यता की जानकारी के साथ सार्वजनिक हो गया, जो हमलावरों को माइक्रोसॉफ्ट ऑफिस कार्यक्रमों के माध्यम से मैक्रो को चलाने और लक्ष्य कंप्यूटर में दुर्भावनापूर्ण गतिविधियों का कारण बनने के लिए त्रुटिपूर्ण जेट डेटाबेस इंजन का उपयोग करने की अनुमति देगा। हमने इसे पहले कवर किया था, आप इसे पढ़ सकते हैं यहाँ ।

इस मुद्दे के बारे में, ZDI ने 21 पर एक माइक्रो-पैच जारी कियाअनुसूचित जनजातिसितंबर जिसने भेद्यता तय की और Microsoft से निम्नलिखित पैच में इसे ठीक करने का आग्रह किया। ZDI ने तब Microsoft द्वारा अक्टूबर 2018 के अपडेट की समीक्षा की और पता लगाया कि संबोधित किए गए सुरक्षा दोष ने इसे समाप्त करने के बजाय केवल भेद्यता को सीमित कर दिया है।

नए पैच हमलावरों के साथ निश्चित रूप से भेद्यता का फायदा उठाने के लिए कठिन समय होगा, लेकिन यह अभी भी OOB उत्पन्न करने के लिए डिज़ाइन किए गए विशेष रूप से तैयार किए गए जेट डेटाबेस फ़ाइलों द्वारा शोषण किया जा सकता है (सीमा से बाहर) लिखने में त्रुटि जो कोड के दूरस्थ निष्पादन को आरंभ करेगा।

नई समस्याओं के साथ नए समाधान आते हैं क्योंकि ACROS सुरक्षा के साथ अपने 0patch डिवीजन ने एक 18 बाइट्स micropatch को लुढ़का दिया है जो कमजोरियों को दूर करने के बजाय भेद्यता को समाप्त करता है ‘ msrd3x4.dll 'बाइनरी।

' इस बिंदु पर, हम केवल यह बताएंगे कि हमने अपने माइक्रोप्रैच को थोड़ा अलग होने के लिए आधिकारिक फिक्स पाया, और दुर्भाग्य से इस तरह से कि इसे खत्म करने के बजाय केवल भेद्यता को सीमित कर दिया। हमने इसके बारे में Microsoft को तुरंत सूचित किया और आगे के विवरण या सबूत-अवधारणा को प्रकट नहीं करेंगे, जब तक कि वे एक सही समाधान जारी नहीं करते। “, ACROS सिक्योरिटी की सीईओ मिताजा कोलसेक ने कहा।

उपयोगकर्ता 0patch.com वेबसाइट पर जा सकते हैं और खाता बनाकर और 0patch द्वारा एजेंट को डाउनलोड करके और एजेंट पर खुद को पंजीकृत करके माइक्रोप्रैच को लागू कर सकते हैं। आप पूरी ब्लॉग पोस्ट और 0patch के ब्लॉगपोस्ट में माइक्रोप्रैच कैसे प्राप्त करें, इस बारे में विस्तृत विवरण पढ़ सकते हैं यहाँ।

टैग माइक्रोसॉफ्ट सुरक्षा