NetSpectre Bombards मशीन पोर्ट्स को एंट्री प्राप्त करने के लिए

4 मिनट पढ़ा

एक नए स्पेक्टर-क्लास सीपीयू हमले ने अकादमिक वैज्ञानिकों का ध्यान आकर्षित किया है क्योंकि उन्होंने हाल ही में 'नेटस्पेक्टर: रीड आर्बिटवर्स मेमोरी ओवर नेटवर्क' शीर्षक से एक शोध पत्र जारी किया है, जो इस बात का गहराई से विवरण देता है कि यह सीपीयू हमले का वर्ग कैसे काम करता है।

नया स्पेक्टर सीपीयू अटैक को थोड़ा डरावना बनाता है जरूरी नहीं है अपने मशीन पर दुर्भावनापूर्ण स्क्रिप्ट को डाउनलोड करने और चलाने में, या यहां तक कि उपयोगकर्ता के ब्राउज़र में दुर्भावनापूर्ण जावास्क्रिप्ट चलाने वाली वेबसाइट तक पहुंचने के लिए अपने शिकार को बेवकूफ बनाने के लिए हमलावर।

नेटस्पेक्टर बस एक मशीन के नेटवर्क बंदरगाहों पर बमबारी करेगा जब तक कि वह अपने लक्ष्यों को प्राप्त करने के लिए एक रास्ता नहीं ढूंढता।

'स्पेक्टर हमले एक पीड़ित को सट्टेबाजी के लिए प्रेरित करते हैं, जो कार्यक्रम के निर्देशों के क्रमबद्ध रूप से क्रमबद्ध प्रसंस्करण के दौरान नहीं होगा, और जो एक हमलावर को गुप्त चैनल के माध्यम से पीड़ित की गोपनीय जानकारी लीक करता है'

नेटस्पेक्टर अपने दोषों के बिना नहीं आता है, हालांकि। एक नेटवर्क कनेक्शन के माध्यम से किए जाने वाले हमलों और सीपीयू के कैश में संग्रहीत डेटा को लक्षित करने के लिए इसकी अविश्वसनीय रूप से धीमी गति से बहने की गति लगभग 15 बिट प्रति घंटा है।

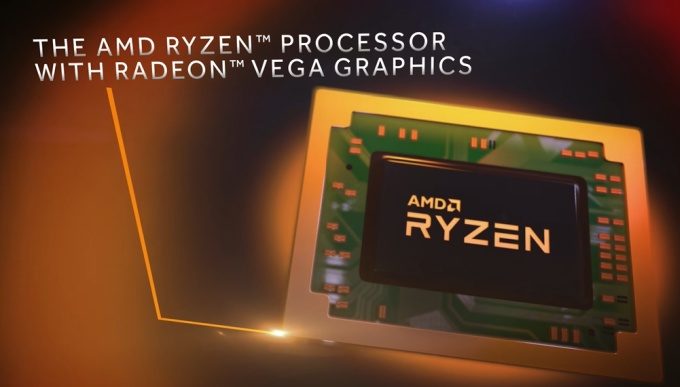

शोध पत्र में, शिक्षाविद नेटस्पेस की विशेष भिन्नता के साथ 60 बिट्स / घंटा तक प्राप्त करने में सक्षम थे जो सीपीयू के एवीएक्स 2 मॉड्यूल के माध्यम से संसाधित डेटा को लक्षित करते थे, जो इंटेल सीपीयू के लिए विशिष्ट है।

या तो मामले में, नेटस्पेक्टर को वर्तमान में हमलावरों के लिए मूल्यवान होने के लिए बहुत धीमा माना जाता है, जिसका अर्थ है कि नेटस्पेक्टर केवल एक है सैद्धांतिक धमकी, कुछ नहीं है कि कंपनियों को कवर करने के लिए बतख होना चाहिए बस अभी तक । हालाँकि, प्रौद्योगिकी के विकास के रूप में, एक्सफ़िलिएशन की गति निस्संदेह बढ़ेगी और तब हमारे पास व्यवहार्य होने के लिए सीपीयू के हमलों को करने के लिए व्यवहार्य और अविश्वसनीय रूप से आसान नई कक्षा होगी।

नया नेटस्पेक्टर हमला स्पेक्टर V1 भेद्यता (CVE-2017-5753) से संबंधित है जो Google शोधकर्ताओं ने इस साल की शुरुआत (2018) में खुलासा किया था। इसका मतलब है कि सभी सीपीयू जो कि स्पेक्टर V1 से प्रभावित हो सकते हैं, उन्हें नेटस्पेक्टर भी माना जाता है, अगर इसे उचित OS और CPU फर्मवेयर के साथ तैनात किया जाए।

वर्तमान में NetSpectre के लिए दो हमले संस्करण हैं: लक्ष्य प्रणाली से डेटा निकालना, और लक्ष्य प्रणाली पर ASLR (एड्रेस स्पेस लेआउट रैंडमाइजेशन) को दूरस्थ रूप से तोड़ना।

पहले तरह के हमले की घटनाओं की श्रृंखला इस प्रकार है:

- शाखा के भविष्यवक्ता की गलती।

- माइक्रोआर्किटेक्चरल तत्व की स्थिति को रीसेट करें।

- माइक्रोऑर्किटेक्चरल तत्व के लिए थोड़ा सा रिसाव करें।

- नेटवर्क के लिए सूक्ष्मजैविक तत्व की स्थिति का खुलासा करें।

- चरण 1 में, हमलावर ने स्पेक्टर हमले को चलाने के लिए पीड़ित के शाखा के भविष्यवक्ता को गलत समझा। शाखा भविष्यवक्ता के साथ दुर्व्यवहार करने के लिए, हमलावर वैध सूचकांकों के साथ लीक गैजेट का लाभ उठाता है। मान्य सूचक यह सुनिश्चित करते हैं कि शाखा भविष्यवक्ता हमेशा शाखा लेना सीखता है, यानी, शाखा भविष्यवक्ता यह अनुमान लगाता है कि यह शर्त सही है। ध्यान दें कि यह चरण केवल लीक गैजेट पर निर्भर करता है। हमलावर की कोई प्रतिक्रिया नहीं है, और इस प्रकार माइक्रोआर्किटेक्चरल अवस्था को रीसेट या प्रेषित नहीं करना पड़ता है।

- चरण 2 में, हमलावर को माइक्रोआर्किटेक्टुरल तत्व का उपयोग करके लीक बिट्स के एन्कोडिंग को सक्षम करने के लिए माइक्रोआर्किटेक्टुरल स्थिति को रीसेट करना होगा। यह चरण अत्यधिक उपयोग किए गए सूक्ष्म-रासायनिक तत्व पर निर्भर करता है, जैसे, कैश का लाभ उठाते समय, हमलावर पीड़ित से एक बड़ी फ़ाइल डाउनलोड करता है; यदि AVX2 का उपयोग किया जाता है, तो हमलावर केवल 1 मिलीसेकंड से अधिक इंतजार करता है। इस कदम के बाद, सभी आवश्यकताएं पीड़ित से थोड़ी सी लीक करने के लिए संतुष्ट हैं।

- चरण 3 में, हमलावर पीड़ित से एक भी बिट लीक करने के लिए स्पेक्टेर भेद्यता का शोषण करता है। जैसा कि शाखा भविष्यवक्ता को चरण 1 में गलत समझा जाता है, लीक गैजेट को एक आउट-ऑफ-बाउंड्स इंडेक्स प्रदान करता है, जो इन-बाउंड्स पथ को चलाएगा और माइक्रोआर्किटेक्चुरल तत्व को संशोधित करेगा, अर्थात, बिट माइक्रोइलेक्ट्रॉनिक तत्व में एन्कोड किया गया है।

- चरण 4 में, हमलावर को एन्कोडेड जानकारी को नेटवर्क के माध्यम से संचारित करना होता है। यह चरण मूल स्पेक्टर हमले के दूसरे चरण से मेल खाता है। हमलावर एक नेटवर्क पैकेट भेजता है जो संचारित गैजेट द्वारा नियंत्रित किया जाता है और प्रतिक्रिया आने तक पैकेट भेजने से समय को मापता है।

हमला विधि # 2: दूर से ASLR को तोड़ना

- शाखा के भविष्यवक्ता की गलती।

- ज्ञात (ज्ञात) मेमोरी स्थान को कैश करने के लिए एक आउट-ऑफ-बाउंड्स इंडेक्स तक पहुंचें।

- नेटवर्क के माध्यम से एक फ़ंक्शन के निष्पादन समय को यह मापने के लिए मापें कि क्या आउट-ऑफ-बाउंड्स एक्सेस ने इसके एक हिस्से को कैश किया है।

स्पेक्टर काउंटरमेशर्स

इंटेल और एएमडी एक अटकल बाधा के रूप में lfence निर्देश का उपयोग करने की सलाह देते हैं। यह निर्देश सट्टा निष्पादन को रोकने के लिए सुरक्षा-महत्वपूर्ण सीमा की जाँच के बाद डाला जाना है। हालाँकि, इसे हर सीमा की जाँच में जोड़ने पर एक महत्वपूर्ण प्रदर्शन ओवरहेड होता है।

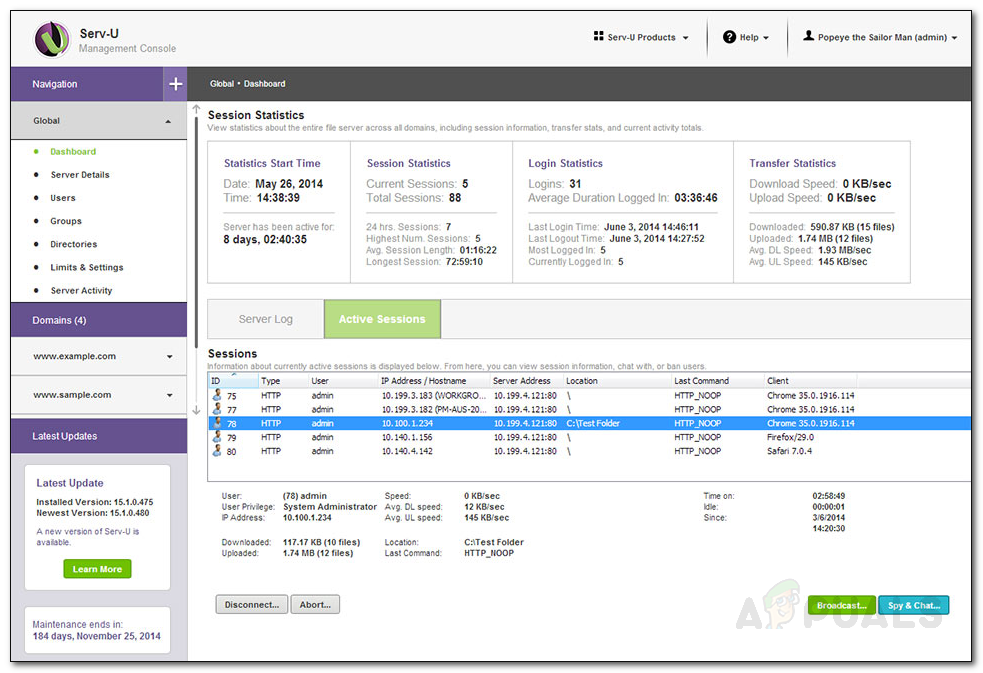

जैसा कि NetSpectre एक नेटवर्क-आधारित हमला है, इसे न केवल स्पेक्टर को कम करने से रोका जा सकता है, बल्कि नेटवर्क लेयर पर काउंटरमेशर्स के माध्यम से भी रोका जा सकता है। डीडीओएस सुरक्षा द्वारा एक तुच्छ नेटस्पेक्टर हमले का आसानी से पता लगाया जा सकता है, क्योंकि एक ही स्रोत से कई हजार समान पैकेट भेजे जाते हैं।

हालांकि, एक हमलावर पैकेट के बीच प्रति सेकंड और लीक बिट्स के बीच किसी भी व्यापार को चुन सकता है। इस प्रकार, जिस गति से बिट्स को लीक किया जाता है, उसे केवल उस सीमा से कम किया जा सकता है जिसे DDoS मॉनिटरिंग का पता लगा सकता है। यह किसी भी निगरानी के लिए सही है जो चल रहे हमलों का पता लगाने की कोशिश करता है, जैसे, घुसपैठ का पता लगाने वाले सिस्टम।

यद्यपि हमले को सैद्धांतिक रूप से रोका नहीं गया है, कुछ बिंदु पर हमला संभव नहीं है, क्योंकि थोड़ा सा रिसाव करने के लिए आवश्यक समय काफी बढ़ जाता है। NetSpectre को कम करने के लिए एक और तरीका नेटवर्क विलंबता में कृत्रिम शोर को जोड़ना है। जैसा कि माप की संख्या नेटवर्क विलंबता में विचरण पर निर्भर करती है, अतिरिक्त शोर को अधिक माप करने के लिए एक हमलावर की आवश्यकता होती है। इस प्रकार, यदि नेटवर्क विलंबता में विचरण काफी अधिक है, तो बड़ी संख्या में आवश्यक मापों के कारण NetSpectre हमले संभव हो जाते हैं।

![GTA V ऑनलाइन में धीमे लोडिंग समय को कैसे ठीक करें? [11 टिप्स अपने GTA V लोडिंग टाइम्स को तेज करने के लिए]](https://jf-balio.pt/img/pc-games/B1/how-to-fix-slow-loading-time-in-gta-v-online-11-tips-to-speed-up-your-gta-v-loading-times-1.png)