हैकर्स ने कथित रूप से वर्णन किया

इस वर्ष हमने उपयोगकर्ता डेटा और गोपनीयता पर बहुत सक्रियता दिखाई है। फेसबुक फियास्को भी कई टन मैलवेयर और जीरो-डे के हमलों के साथ हुआ, जिसका वैश्विक साइबर स्पेस में बहुत बड़ा प्रभाव पड़ा। इससे पता चलता है कि डेटा कितना कमजोर है और अगर वह गलत हाथों में पड़ जाए तो कितना नुकसानदायक हो सकता है।

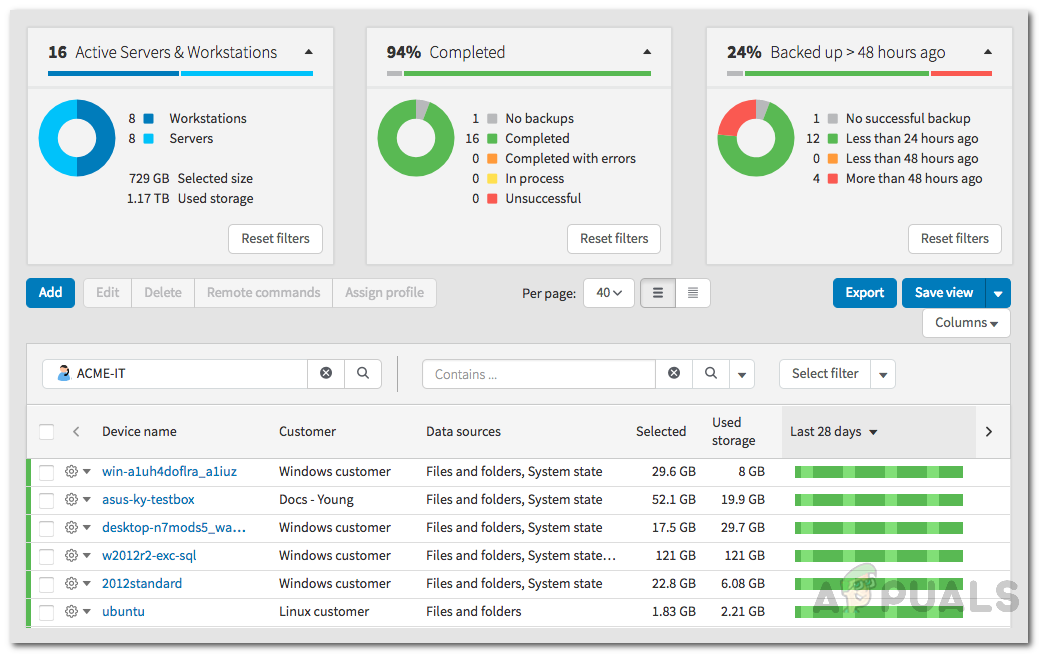

व्यक्तिगत डेटा की सुरक्षा के सबसे सामान्य तरीकों में से एक एन्क्रिप्टेड स्टोरेज डिवाइस का उपयोग करना है। लेकिन शोधकर्ताओं कार्लो मीजेर तथा बर्नार्ड वैन गैस्टल से Radboud निर्माताओं द्वारा प्रदान किए गए एसएसडी के एन्क्रिप्शन में विश्वविद्यालय कमजोरियों को खोजने में सक्षम थे। उन्होंने Crucial MX100, MX200 और MX300 सॉलिड स्टेट ड्राइव में कमजोरियों के लिए परीक्षण किया। सैमसंग के लिए उन्होंने EVO 840, EVO 850, T3 और T4 सॉलिड स्टेट ड्राइव का इस्तेमाल किया।

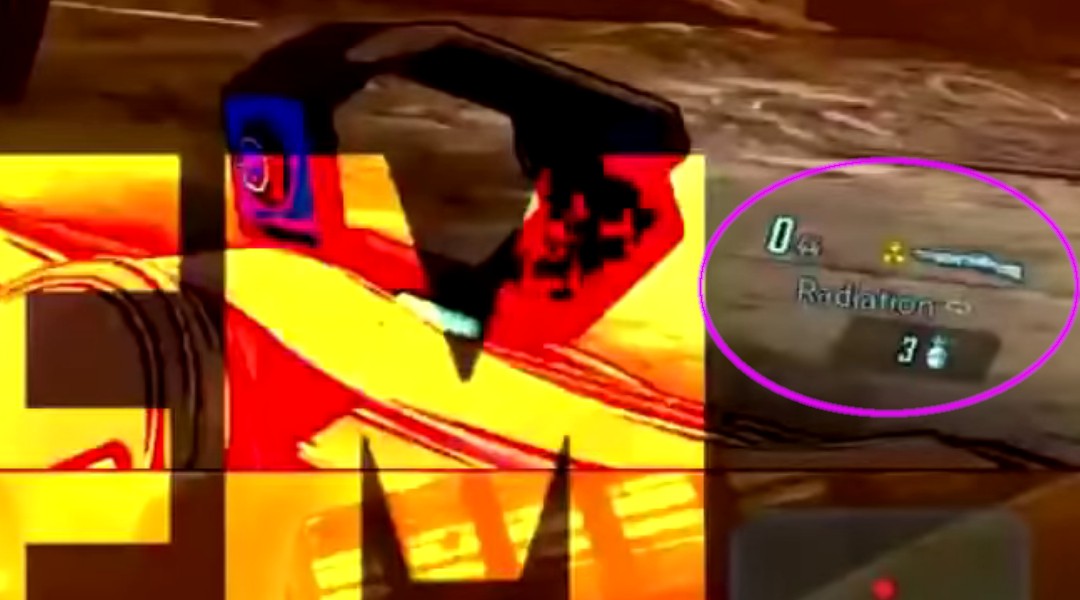

कमजोरियाँ परीक्षण ड्राइव में स्रोत - TheHackerNews

ऊपर दिए गए चार्ट में परीक्षण की गई कमजोरियों को दिखाया गया है, टिक्सेस दिखाए गए परीक्षण किए गए ड्राइव को पास करते हैं, लेकिन क्रॉस एक भेद्यता को दर्शाता है। हमलावर रैम में पासवर्ड सत्यापन रूटीन को बदलने और डिक्रिप्शन को बायपास करने के लिए JTAG डीबगिंग इंटरफ़ेस का उपयोग कर सकता है। हालाँकि, अक्षम JTAG पोर्ट के साथ ड्राइव कमजोर नहीं होगी, जैसा कि क्रूसिकल एमएक्स 300 के मामले में है।

दोनों सैमसंग ईवो ड्राइव एटीए सुरक्षा में भेद्यता दिखाते हैं। लेकिन EVO 840 वियर लेवलिंग फंक्शन में अतिरिक्त भेद्यता दिखाता है। एटीए सुरक्षा नियंत्रक द्वारा अपने एन्क्रिप्ट किए गए ड्राइव को तेज बनाता है, लेकिन लॉक किए गए डेटा को एक समझौता फर्मवेयर के साथ अनलॉक किया जा सकता है।

वियर लेवलिंग मददगार हो सकती है

एक एसएसडी के जीवन को लम्बा करने के लिए वियर लेवलिंग का उपयोग किया जाता है। ड्राइव के फ्लैश नियंत्रक यह निर्धारित करने के लिए एक एल्गोरिथ्म का उपयोग करते हैं जिसमें ब्लॉक डेटा संग्रहीत किया जाना चाहिए, यह एसएसडी पर विशिष्ट ब्लॉकों पर पहनने को कम करता है। लेकिन किसी भी ड्राइव की तरह, डेटा तब तक पूरी तरह से मिट नहीं जाता है, जब तक कि इस प्रकार DEK (डिस्क एन्क्रिप्शन कुंजी) का असुरक्षित संस्करण अभी भी पुनर्प्राप्त नहीं किया जा सकता है।

शोधकर्ताओं ने अपने निष्कर्षों के साथ सार्वजनिक होने से पहले सैमसंग और क्रूसील दोनों को सूचित किया था। इन मुद्दों को हल करने के लिए क्रूसी ने एक फर्मवेयर अपडेट जारी किया। यहां तक कि सैमसंग ने अपने पोर्टेबल टी 4 और टी 5 एसएसडी में अपडेट को धक्का दिया, लेकिन ईवीओ ड्राइव के लिए उन्होंने सैमसंग के अपने सॉफ्टवेयर एन्क्रिप्शन ऐप की सिफारिश की।

BitLocker समस्या

हार्डवेयर-स्तरीय एन्क्रिप्शन कभी भी बहुत विश्वसनीय नहीं रहा है। विशेष रूप से निर्माताओं से आने वाले, उनमें से कुछ डेटा रिकवरी के लिए जानबूझकर बैकडोर छोड़ते हैं। सॉफ़्टवेयर स्तर एन्क्रिप्शन अधिक विश्वसनीय है, और अधिक मुफ्त सॉफ्टवेयर कंपनियों से उनके स्रोत कोड सार्वजनिक होने के साथ।

सॉफ्टवेयर की बात करें तो, BitLocker एक पूर्ण-डिस्क एन्क्रिप्शन सॉफ्टवेयर है जो विंडोज द्वारा पेश किया जाता है। हालांकि शोधकर्ता इसके बहुत अविश्वसनीय बताते हैं। यह डिफ़ॉल्ट रूप से ड्राइव पर मौजूद हार्डवेयर एन्क्रिप्शन का उपयोग करता है, इस प्रकार कमजोरियाँ बनी रहती हैं। शोधकर्ताओं ने कहा “ BitLocker, Microsoft Windows में बनाया गया एन्क्रिप्शन सॉफ्टवेयर, हार्डवेयर एन्क्रिप्शन में इस तरह का स्विच कर सकता है, लेकिन प्रभावित डिस्क को इन मामलों में कोई प्रभावी सुरक्षा प्रदान नहीं करता है। अन्य ऑपरेटिंग सिस्टम (जैसे कि macOS, iOS, Android, और Linux) में बनाया गया सॉफ्टवेयर एन्क्रिप्शन अप्रभावित प्रतीत होता है यदि यह स्विच नहीं करता है। “यह BitLocker पर सॉफ्टवेयर एन्क्रिप्शन मजबूर करके तय किया जा सकता है।

आप स्रोत लेख और विस्तृत शोध पढ़ सकते हैं यहाँ ।