2017 में वापस, Google की एक शोध टीम ने खुलासा किया कि Dnsmasq (डोमेन नाम सिस्टम सॉफ्टवेयर पैकेज) की कई कमजोरियां थीं जो कनेक्टिविटी के उद्देश्यों के लिए अपने संबंधित आईपी पते के लिए डोमेन नाम का अनुवाद करने के लिए DNS नाम रिज़ॉल्यूशन सेवाएं प्रदान करती हैं। उनके निष्कर्षों के कारण, ऑनलाइन बहुत बहस हुई। एक आतंक पैदा हो गया और सभी प्रकार के उपयोगकर्ताओं ने अपने सिस्टम को Dnsmasq कमजोरियों से बचाने के लिए विकल्पों की तलाश शुरू कर दी।

Google इंजीनियर के सटीक शब्द थे:

5 सितंबर, 2017 तक प्रोजेक्ट गेट सर्वर पर नवीनतम संस्करण को प्रभावित करने वाले तीन संभावित रिमोट कोड निष्पादन, एक सूचना लीक, और सेवा कमजोरियों के तीन खंडन पाए गए।

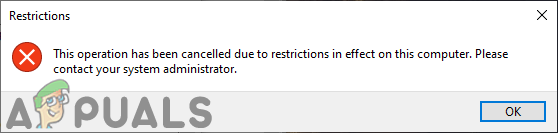

दूसरे शब्दों में, इंजीनियर निजी जानकारी के उल्लंघन के बारे में बात कर रहा था। यदि सभी साधनों का उपयोग करके शोषण वास्तव में किया गया था, तो उपयोगकर्ता को उनकी जानकारी लीक हो सकती है या प्राधिकरण के बिना एक्सेस की जा सकती है।

Dnsmasq क्या है?

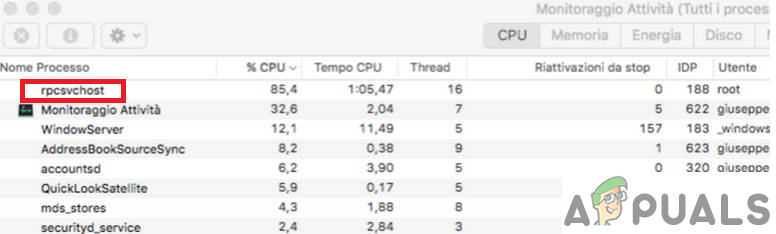

Dnsmasq वास्तव में एक DNS फारवर्डर है। यह एक कैश और डीएचसीपी सर्वर है जिसमें कई अन्य विशेषताएं भी हैं। विभिन्न परियोजनाओं में मौजूद होने के कारण यह काफी लोकप्रिय उपकरण है। Google ब्लॉग के अनुसार, Dnsmasq प्रदान करता है DNS और DHCP जैसे सर्वरों के लिए कार्यक्षमता । इसके अलावा, यह नेटवर्क बूटिंग और राउटर विज्ञापनों में शामिल है। Dnsmasq का उपयोग निजी नेटवर्क के साथ-साथ खुले इंटरनेट नेटवर्क में किया जाता है।

Google की टीम ने अपने सुरक्षा आकलन में सात मुद्दों को पाया। एक बार उन्हें मिल जाने के बाद, उनका अगला कदम इन मुद्दों के प्रभाव और प्रत्येक मुद्दे के लिए अवधारणा के प्रमाण की जांच करना था।

Dnsmasq भेद्यता

Dnsmasq की कमजोरियाँ

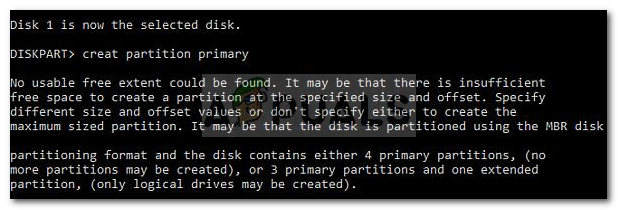

Dnsmasq में विभिन्न कमजोरियाँ हैं और उनमें से कुछ को समझाया गया है। CVE-2017-14491 एक भेद्यता है जो एक के कारण है ढेर अतिप्रवाह । DNS अनुरोध करने पर इसे ट्रिगर किया जाता है। एक अन्य भेद्यता, CVE-2017-14492 के कारण है डी एच सी पी सर्वर । इसी कारण से एक और भेद्यता CVE-2017-14493 है। ये दोनों मेमोरी ओवरफ्लो के कारण हैं। पूर्व का ढेर अतिप्रवाह है जबकि बाद वाला स्टैक ओवरफ्लो है। अवधारणा के प्रमाण से पता चलता है कि ये दोनों IPv6 पर निर्भर हैं।

Dnsmasq शोषण

CVE-2017-14494 एक और भेद्यता है जो डीएचसीपी सर्वर में रिसाव से संबंधित है। इस भेद्यता का उपयोग करके, शोषक ASLR को बायपास कर सकते हैं। CVE-2017-14495, CVE-2017-14496, और CVE-2017-13704 अन्य तीन कमजोरियाँ हैं जो वास्तव में DNS सर्वर में बग हैं। वे DoS का कारण बनते हैं। पहला स्मृति को मुक्त न करने के कारण होता है, दूसरा विशाल मेमोरी के कारण होता है जबकि तीसरा यूडीपी पैकेट प्राप्त करने पर क्रैश हो जाता है, जो आकार में बड़ा होता है।

अवधारणाओं का प्रमाण वेबसाइट पर मौजूद है, इसलिए आप जांच सकते हैं कि क्या आपका सिस्टम इन कमजोरियों में से किसी से प्रभावित है। इसलिए, यदि शमन होते हैं, तो आप उन्हें सत्यापित कर सकते हैं और फिर उन्हें तैनात कर सकते हैं। शोडान द्वारा यह देखा गया कि 1.2 मिलियन उपकरण हैं जो डान्सामस्क कमजोरियों से प्रभावित हो सकते हैं। इसलिए, अपने डिवाइस की जांच करना महत्वपूर्ण है।

आपके कम्प्यूटर की कैसे सुरक्षा करें?

अपने कंप्यूटर को Dnsmasq कमजोरियों से बचाने के लिए, आपको उन्हें पैच करना होगा ताकि बाद में कोई सुरक्षा समस्या न हो। यदि आप मैन्युअल रूप से Dnsmasq स्थापित करना चाहते हैं, तो आप इसे पा सकते हैं यहाँ । Dnsmasq के लिए अनुमोदित नवीनतम संस्करण है 2.78 ।

यदि आप एक Android डिवाइस का उपयोग कर रहे हैं, सुरक्षा अद्यतन इन मुद्दों को ठीक कर देंगे। सुनिश्चित करें कि Dnsmasq को रोकने के लिए आपके डिवाइस में अपडेट डाउनलोड किए गए हैं।

उन उपयोगकर्ताओं के लिए, जो राउटर या IoT उपकरणों का उपयोग कर रहे हैं, आपको संपर्क करना होगा विक्रेता की वेबसाइट यह देखने के लिए कि क्या उनके उत्पाद प्रभावित हैं। यदि वे हैं, तो आप उपलब्ध पैच देख सकते हैं और इसे लागू कर सकते हैं।

अवांछित नेटवर्क से ट्रैफ़िक को अलग करने के लिए, उपयोग करें फ़ायरवॉल नियम। सेवाओं या फ़ंक्शंस को बंद करना हमेशा एक अच्छा विकल्प होता है जिसका आप अपने डिवाइस पर उपयोग नहीं कर रहे हैं।

2 मिनट पढ़ा