Microsoft वायरलेस डिस्प्ले एडाप्टर। लैपटॉप जी 7

Microsoft वायरलेस डिस्प्ले एडेप्टर V2 को तीन भेद्यताओं के साथ निदान किया गया है: कमांड इंजेक्शन भेद्यता, टूटी पहुंच नियंत्रण भेद्यता, और बुराई ट्विन हमले भेद्यता। पहली भेद्यता का परीक्षण केवल Microsoft वायरलेस डिस्प्ले एडाप्टर V2 सॉफ़्टवेयर संस्करणों 2.0.8350 से 2.0.8372 पर किया गया है और इस श्रेणी के सभी संस्करणों को प्रभावित करने के लिए पाया गया है। टूटी हुई पहुंच नियंत्रण और दुष्ट जुड़वां हमले भेद्यता परीक्षण रेंज में केवल सॉफ्टवेयर संस्करण 2.0.8350 को प्रभावित करने के लिए पाए गए हैं। सॉफ़्टवेयर के अन्य संस्करणों का परीक्षण नहीं किया गया था, और कमजोरियों का अभी तक शोषण नहीं किया गया है। कमांड इंजेक्शन भेद्यता को लेबल सौंपा गया है CVE-2018-8306 , और यह एक अपेक्षाकृत मध्यम जोखिम मूल्यांकन दिया गया है।

Microsoft वायरलेस डिस्प्ले एडॉप्टर एक हार्डवेयर डिवाइस है जो मिराकास्ट सक्षम माइक्रोसॉफ्ट विंडोज डिवाइस से स्क्रीन के प्रसारण की अनुमति देता है। तंत्र स्क्रीन को प्रसारित करने के लिए वाई-फाई डायरेक्ट कनेक्शन और मिराकास्ट ऑडियो / वीडियो ट्रांसमिशन चैनल का उपयोग करता है। इस प्रक्रिया को WPA2 एन्क्रिप्टेड वाई-फाई कनेक्शन के एन्क्रिप्शन के अनुसार उपयोग किया जाता है।

डिवाइस को डिस्प्ले के साथ पेयर करने के लिए, तंत्र एक पुश बटन कनेक्शन और पिन कनेक्शन दोनों प्रदान करता है। एक बार कनेक्शन स्थापित हो जाने के बाद, डिवाइस को प्रत्येक बाद के कनेक्शन के लिए सत्यापित करने की आवश्यकता नहीं होती है।

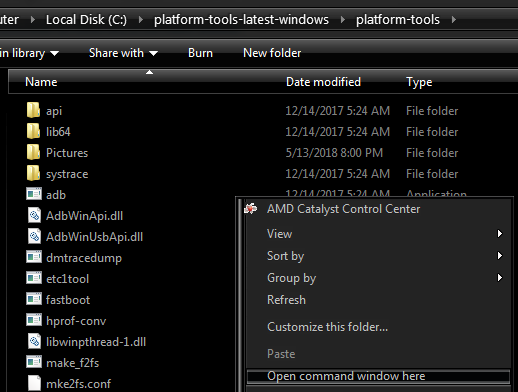

इसे पहले प्राप्त प्राधिकरण के साथ जारी रखते हुए, एक कमांड इंजेक्शन भेद्यता तब हो सकती है जब डिस्प्ले एडेप्टर का नाम 'NewDeviceName' पैरामीटर में सेट किया गया हो। ऐसी स्थिति बनाना जहां अक्षर कमांड लाइन स्क्रिप्ट से बचते हैं, डिवाइस को एक बूट लूप में सेट किया जाता है जहां यह ठीक से काम करना बंद कर देता है। इस भेद्यता के लिए प्रभावित स्क्रिप्ट '/cgi-bin/msupload.sh' स्क्रिप्ट है।

दूसरी भेद्यता, टूटी पहुंच नियंत्रण, तब हो सकती है जब डिवाइस युग्मन के लिए पुश बटन कॉन्फ़िगरेशन विधि का उपयोग किया जाता है, केवल यह आवश्यक है कि डिवाइस पिन सत्यापन के लिए भौतिक पहुंच के बिना किसी भी आवश्यकता के बिना वायरलेस रेंज में हो। एक बार इस तरह से पहला कनेक्शन स्थापित हो जाने के बाद, बाद के कनेक्शन को सत्यापन की आवश्यकता नहीं होती है, जिससे एक समझौता डिवाइस को अप्रतिबंधित नियंत्रण की अनुमति मिलती है।

तीसरी भेद्यता, दुष्ट जुड़वां हमला, तब होता है जब एक हमलावर किसी उपयोगकर्ता को अपने MSWDA डिवाइस से कनेक्ट करने के लिए सही MSWDA से जुड़ा होता है और केवल कनेक्ट करने के लिए उपयोगकर्ता के लिए हमलावर का अपना MSWDA डाल देता है। एक बार कनेक्शन स्थापित हो जाने के बाद, उपयोगकर्ता को यह पता नहीं चलेगा कि s / वह गलत डिवाइस से जुड़ा हुआ है और हमलावर के पास उपयोगकर्ता की फ़ाइलों और डेटा तक पहुंच होगी, सामग्री को उसके डिवाइस पर स्ट्रीमिंग कर देगा।

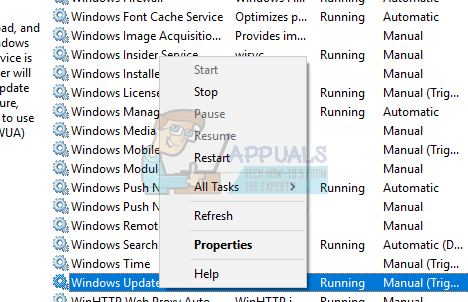

शुरुआत में Microsoft से 21 पर संपर्क किया गया थाअनुसूचित जनजातिमार्च के इस सेट कमजोरियों के बारे में। सीवीई नंबर 19 को सौंपा गया थावेंजून और फर्मवेयर अपडेट 10 पर जारी किए गए थेवेंजुलाई का। तब से, Microsoft अब अपने सार्वजनिक प्रकटीकरण के साथ आगे आया है सलाहकार । सुरक्षाछिद्र सामूहिक रूप से Microsoft वायरलेस डिस्प्ले एडाप्टर V2 सॉफ्टवेयर के 2.0.8350, 2.0.8365, और 2.0.8372 संस्करणों को प्रभावित करते हैं।

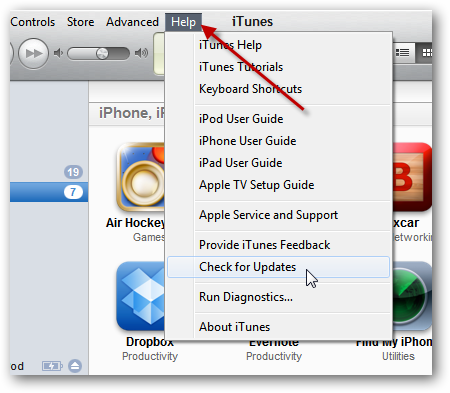

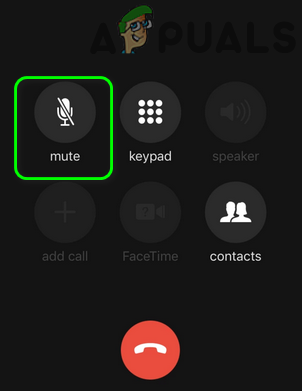

Microsoft द्वारा 'महत्वपूर्ण' के रूप में लेबल किए गए सुरक्षा अपडेट उनकी वेबसाइट पर सभी तीन संस्करणों के लिए उपलब्ध सुरक्षा बुलेटिन के भाग के रूप में प्रकाशित हैं। सुझाए गए एक अन्य शमन की आवश्यकता है कि उपयोगकर्ता 'सुरक्षा सेटिंग' टैब के तहत 'वायरलेस पिन कोड के साथ जोड़ी' के साथ Microsoft वायरलेस डिस्प्ले एडेप्टर विंडोज एप्लिकेशन खोलें और चेक करें। यह सुनिश्चित करता है कि डिवाइस तक भौतिक पहुंच इसकी स्क्रीन को देखने और पिन कोड से मेल खाने के लिए आवश्यक है ताकि यह सुनिश्चित हो सके कि एक अवांछित वायरलेस पहुंच योग्य डिवाइस आसानी से सेटअप से कनेक्ट नहीं होता है। तीन संस्करणों को प्रभावित करने वाली कमजोरियों को दिया गया था सीवीएसएस 3.0 5.5 का आधार स्कोर और 5 का एक अस्थायी स्कोर।