लाइव नेशन एंटरटेनमेंट

टिकटमास्टर को हाल ही में एक अपेक्षाकृत गंभीर उल्लंघन को ठीक करना पड़ा जो संभावित रूप से कई हजार ग्राहकों के क्रेडिट कार्ड क्रेडेंशियल्स के रिसाव की ओर ले जाता है। वे समस्या को ठीक करने के लिए कड़ी मेहनत कर रहे थे, लेकिन एक व्यक्ति सोचता है कि उसने वही हल किया जो पहली बार में हमलों को प्रेरित करता था।

ब्रिटेन के शीर्ष डिजिटल सुरक्षा शोधकर्ताओं में से एक केविन ब्यूमोंट का मानना है कि उन्हें पता है कि हमला वेक्टर क्या था। Inbenta ने उन वेबमास्टरों के लिए एक चैट बॉट प्रदान किया था जो Inbenta के अपने रिमोट सर्वर से एक जावास्क्रिप्ट फ़ाइल को कॉल करके काम करता है।

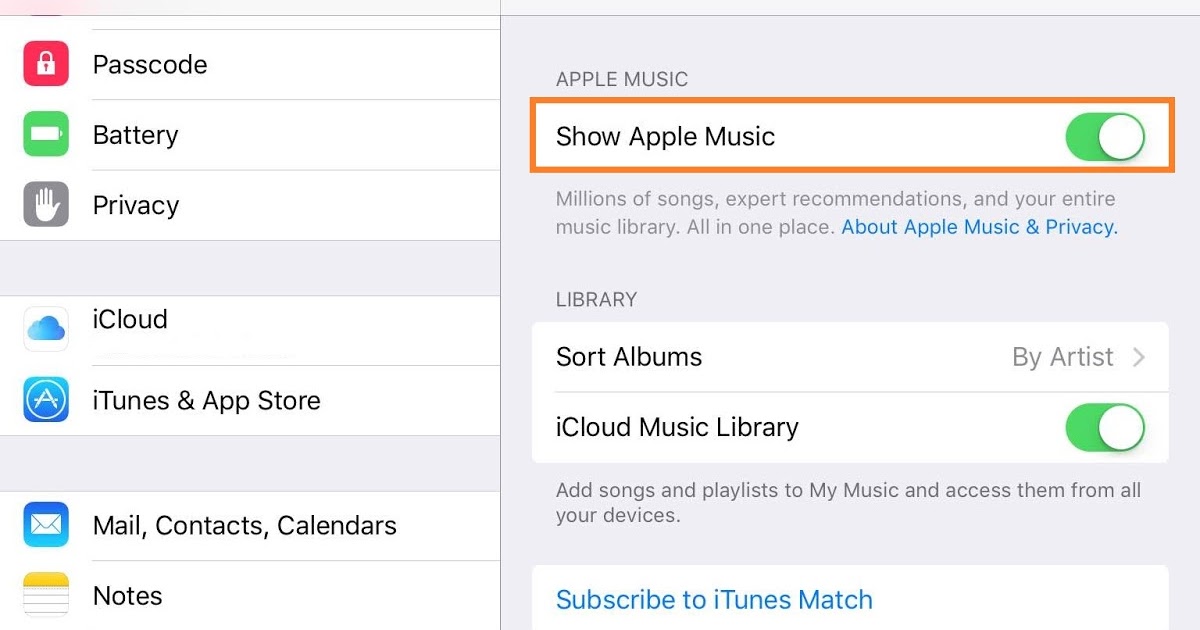

जावास्क्रिप्ट के इस विशेष टुकड़े को कॉल करने के लिए HTML की एक एकल पंक्ति को नियोजित किया गया था। ब्यूमोंट ने कहा कि इनबेंट ने एक सिंगल जावास्क्रिप्ट वन-लाइनर के साथ टिकटमास्टर को प्रदान किया था जो कि तब उन्होंने अपने भुगतान पृष्ठ पर इनबंटा के तकनीशियनों को सूचित किए बिना उपयोग किया हो। चूंकि कोड अब टिकटमास्टर के भुगतान प्रसंस्करण साइट पर था, इसलिए साइट के माध्यम से जाने वाले सभी क्रेडिट कार्ड लेनदेन के बीच इसे कार्यात्मक रूप से रखा गया था।

ब्यूमोंट के सिद्धांत के अनुसार, जावास्क्रिप्ट कोड उसी पृष्ठ से क्लाइंट के ब्राउज़र में निष्पादित किया जा सकता है, जिस पर उनके क्रेडिट कार्ड की जानकारी थी। किसी ने कोड में बदलाव किया होगा और ऐसा करने पर उसे कुछ दुर्भावनापूर्ण करने का अधिकार दिया होगा।

उनके शोध से यह भी प्रतीत होता है कि एंटी-मैलवेयर उपकरण अपना काम कर रहे थे। कुछ सुरक्षा सॉफ़्टवेयर स्क्रिप्ट को फ़्लैग करना शुरू करने में सक्षम थे, जब टिकटमास्टर के एजेंटों ने घोषणा की थी कि उल्लंघन हुआ था। जावास्क्रिप्ट फ़ाइल स्वयं स्पष्ट रूप से कुछ खतरे वाले खुफिया उपकरणों पर अपलोड हो गई, जो इस संभावना से अधिक है कि वे समय पर उल्लंघन को कैसे पकड़ पाए।

अन्य विशेषज्ञों ने जावास्क्रिप्ट पुस्तकालय निर्भरता पर चिंता व्यक्त की है और यह इस तरह के उल्लंघन से कैसे संबंधित है। यह कुछ सामान्य जावास्क्रिप्ट चौखटे का उपयोग करने के लिए कोडर्स के लिए git रिपॉजिटरी का उपयोग करने के लिए आम हो गया है ताकि कुछ जावास्क्रिप्ट फ्रेमवर्क का उपयोग किया जा सके जो उनके काम को आसान बनाते हैं।

हालांकि यह कोड के पुन: उपयोग की एक कुशल विधि है, लेकिन एक जोखिम यह है कि इनमें से कुछ निर्भरताएं उनमें कुछ दुर्भावनापूर्ण हो सकती हैं। इनमें से कई रिपॉजिटरी कभी-कभी पटाखों के शिकार भी होते हैं जो उनका गलत इस्तेमाल भी करते हैं, जिसका मतलब है कि वे अनधिकृत कोड के लिए अतिरिक्त जगहों पर अनुवाद कर सकते हैं अन्यथा वैध ठिकानों में रास्ता खोज सकते हैं।

नतीजतन, कुछ इस तरह के मुद्दों के जोखिम को कम करने के लिए कड़े कोड ऑडिटिंग प्रक्रियाओं पर अधिक ध्यान देने की इच्छा व्यक्त कर रहे हैं।

टैग वेब सुरक्षा