इंटेल

इंटेल कॉर्पोरेशन ने सुरक्षा भेद्यता का फायदा उठाने के लिए एक गंभीर लेकिन मुश्किल का खुलासा किया है। सुरक्षा दोष के बारे में सबसे महत्वपूर्ण पहलू यह है कि यह प्रोसेसर आर्किटेक्चर में अंतर्निहित है। सौभाग्य से, बग आमतौर पर उपलब्ध हार्डवेयर और संसाधनों के साथ शोषण करना मुश्किल है। बहरहाल, 2011 में वापस इंटेल प्रोसेसर पर चलने वाले लाखों पीसी वर्तमान में असुरक्षित हैं।

इंटेल ने अभी तक एक और सुरक्षा दोष की घोषणा की है, जो दुर्भाग्य से, ओवर द एयर (OTA) अपडेट या BIOS फ्लैश के साथ स्थायी रूप से तय नहीं किया जा सकता है। बग ‘स्पेक्टर’ और own मेल्टडाउन ’की तर्ज पर ही सही है, पिछले साल खोजे गए दो हेटो अनदेखी सुरक्षा दोष थे। इन खामियों ने सैद्धांतिक रूप से हैकर्स को पारंपरिक हार्डवेयर सुरक्षा बाधाओं को पूरी तरह से बायपास करने की अनुमति दी। प्रतीत होता अभेद्य सुरक्षा पर छलांग लगाकर, नापाक एजेंट संभावित रूप से एक बार सुरक्षित रूप से रखे जाने के लिए डेटा तक पहुंच प्राप्त कर सकते हैं। अनिवार्य रूप से, संवेदनशील डेटा को हार्डवेयर से सही तरीके से उठाया जा सकता है जबकि इसे एक्सेस या लिखा जा रहा था।

इससे भी अधिक महत्वपूर्ण बात यह है कि नवीनतम दोष, तेजी से ad ज़ोंबीलॉड ’के रूप में संदर्भित किया जा रहा है, जो सीपीयू-स्तर पर है, संभवतः दूरस्थ सर्वर पर संग्रहीत डेटा से समझौता कर सकता है। इसका कारण यह है कि ज़ोंबीलाड को आभासी मशीनों में चालू किया जा सकता है। इन उत्सर्जित मिनी-कंप्यूटरों को अन्य आभासी प्रणालियों और उनके मेजबान डिवाइस से अलग किया जाना चाहिए था।

बग हैकर्स को डिजाइन की खामियों का प्रभावी ढंग से फायदा उठाने की अनुमति देता है। दुर्भावनापूर्ण कोड को इंजेक्ट करने पर हैकर्स को काम करने की आवश्यकता नहीं है। इंटेल ने संकेत दिया है कि ज़ोंबीलॉड में चार व्यक्तिगत कीड़े होते हैं जिनका सामूहिक शोषण किया जा सकता है। दोष कंप्यूटर हार्डवेयर की वास्तुकला के भीतर गहराई से अंतर्निहित है। सीपीयू निर्माता ने आश्वासन दिया है कि अनुसंधान प्रयोगशाला के बाहर इसका शोषण करने वाले किसी भी व्यक्ति का कोई सबूत नहीं मिला है।

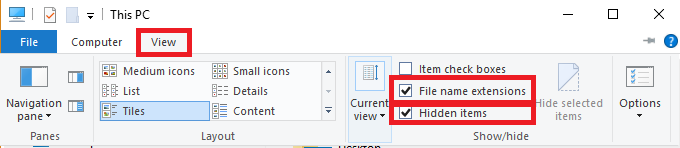

जबकि इंटेल के 2011 और बाद में सीपीयू असुरक्षित हैं, कंपनी ने इंटेल के एक्सॉन, इंटेल ब्रॉडवेल, सैंडी ब्रिज, स्काईलेक और हसवेल चिप्स सहित कमजोर प्रोसेसर पैच करने के लिए माइक्रोकोड जारी किया है। इसके अलावा, Intel कथित तौर पर Google, Microsoft और Apple जैसी प्रमुख टेक कंपनियों के साथ काम कर रहा है। इन कंपनियों ने जोखिम को कम करने के लिए पैच जारी किए हैं। अन्य कंपनियों का अनुसरण करने की उम्मीद है। हालांकि एंड-यूज़र इसे महसूस नहीं कर सकता है, पैच 3 और 9 प्रतिशत के बीच कहीं से भी सीपीयू प्रदर्शन को नीचे ला सकता है।

टैग इंटेल