फ़्लिकर

शीर्ष सुरक्षा फर्मों की एक जोड़ी द्वारा प्रकाशित रिपोर्टों के अनुसार और बाद में ब्लेपिंगकंप्यूटर और स्लैशडॉट दोनों द्वारा प्रतिध्वनित, IoT मशीनें मूल रूप से विश्वास के अनुसार लगभग सुरक्षित नहीं हैं। वायरलेस कनेक्शन पर डेटा संचारित करने के लिए डिज़ाइन किए गए बेबी मॉनिटर, सुरक्षा कैमरे और अन्य छोटी IoT इकाइयों जैसे नेटवर्क उपकरणों को लगातार जारी किए जाने के बाद से समझौता किया गया है।

पिछले नौ महीनों में दो रिपोर्ट जारी हुईं जो इस मुद्दे को कवर करती हैं। उन दोनों ने कहा कि कैमरा और अन्य IoT डिवाइस विक्रेता उपयोगकर्ता के अनुकूल मोबाइल एप्लिकेशन के साथ काम करने के लिए अपनी इकाइयों को कॉन्फ़िगर करते हैं। ये ऐप उन उपयोगकर्ताओं को सशक्त बनाता है जो अपने उपकरणों को दूरस्थ स्थानों से नियंत्रित करना चाहते हैं।

दूरदराज के स्थानों से वीडियो या ऑडियो स्ट्रीम पर नज़र रखने के लिए इन उपकरणों के लगभग सभी उपयोगकर्ता इस प्रकार की कार्यक्षमता का लाभ उठाते हैं। ज्यादातर मामलों में, लोग अपने कैमरे को कहीं से भी देख सकते हैं कि वे वाई-फाई से कनेक्ट हो सकते हैं या सेलुलर सिग्नल प्राप्त कर सकते हैं।

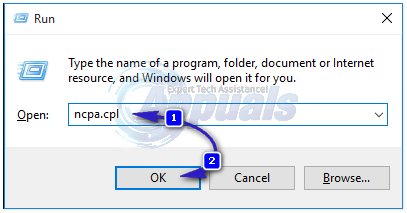

मोबाइल एप्लिकेशन को उपयोगकर्ताओं को डिवाइस आईडी नंबर और डिवाइस पर पाए जाने वाले पासवर्ड की आवश्यकता होती है, जो कि अधिकांश वायरलेस मोडेम और राउटर द्वारा उपयोग की जाने वाली गोपनीयता योजना के समान है। इसके बाद ऐप एक वेंडर के क्लाउड सर्वर से जुड़ जाता है और सर्वर तब आईडी नंबर के आधार पर प्रत्येक डिवाइस से कनेक्शन स्थापित करता है और साथ ही आईपी एड्रेस से डिवाइस की रिपोर्ट करता है।

दुर्भाग्य से, ये सभी बाहरी परतें हमला वैक्टर प्रदान करती हैं। जबकि दूरस्थ क्लाउड सर्वर आमतौर पर सुरक्षित होते हैं, यदि वे समझौता करते हैं तो उनका उपयोग नापाक उद्देश्यों के लिए किया जा सकता है।

कुछ मामलों में, हमलावर उपकरणों को संभालने और उनके साथ नेटवर्क स्कैन करने में सक्षम हैं।

प्रमुख समस्याओं में से एक यह है कि आईपी कैमरे अक्सर इस प्रणाली के परिणामस्वरूप सार्वजनिक-सामना करने वाले आईपी पते की सुविधा देते हैं, जो एक गंभीर मुद्दा हो सकता है क्योंकि यह हमलावरों को यह पता लगाने की अनुमति देता है कि नेटवर्किंग शर्तों में कैमरे कहाँ स्थित हैं।

डिफ़ॉल्ट और श्वेत सूचीकरण द्वारा ट्रैफ़िक को ड्राप करना जो आपको आवश्यक है, फायरवॉल को उचित कार्यस्थान के समान, इस मुद्दे को कम करने का सबसे अच्छा तरीका है। परिश्रम हमेशा महत्वपूर्ण होता है, और जो किसी भी डिवाइस को नेटवर्क से जोड़ते हैं उन्हें क्या होना चाहिए इसके संभावित निहितार्थों के बारे में पता होना चाहिए।

उपयोगकर्ताओं को अब यह सुनिश्चित करने के लिए आग्रह किया जा रहा है कि इन प्रकार के हमलों के जोखिमों को कम करने की उम्मीद में उनके IoT उपकरणों के साथ-साथ सभी व्यक्तिगत सुरक्षा अद्यतन स्थापित किए जाएं।