एडोब एक्रोबेट रीडर। Defkey

सीमा से बाहर एक उच्च जोखिम स्मृति भ्रष्टाचार भेद्यता आईडी 121,244 लेबल CVE-2018-5070 एडोब के एक्रोबैट रीडर सॉफ्टवेयर में खोजा गया था। सॉफ़्टवेयर के निम्न तीन संस्करणों को प्रभावित करने के लिए भेद्यता देखी गई है: 2015.006.30418 और पुराने, 2017.011.30080 और पुराने, और 2018.011.20040 और पुराने। शोषण की संभावना को 10 जुलाई, 2018 को एडोब सुरक्षा टीम के साथ साझा किया गया था, और तब से, हाल ही में एडोब एक खुलासा बुलेटिन के साथ सामने आया है जो इस भेद्यता द्वारा उत्पन्न खतरे को हल करने के लिए एक पैच अपडेट के साथ शमन का सुझाव देता है।

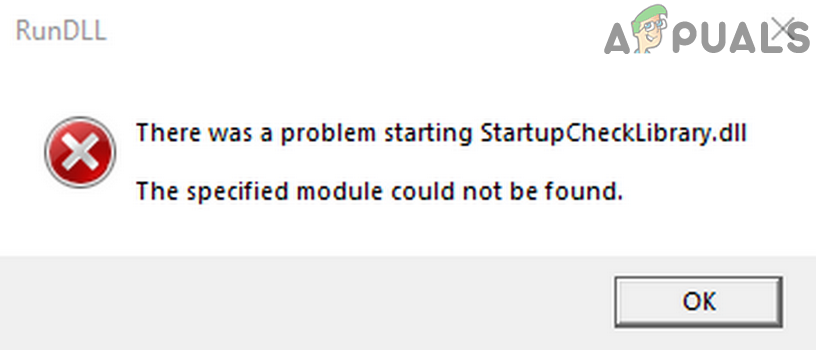

यह सीमा से बाहर मेमोरी एक्सेस भेद्यता गंभीरता में महत्वपूर्ण स्थान पर है, जिसे CVSS मानक के खिलाफ 6 बेस स्कोर के रूप में मूल्यांकन किया गया है। यह विंडोज, लिनक्स और मैकओएस ऑपरेटिंग सिस्टम के सभी संस्करणों पर सॉफ्टवेयर को प्रभावित करने के लिए पाया जाता है जब तक कि एडोब एक्रोबेट रीडर का संस्करण ऊपर सूचीबद्ध तीन पीढ़ियों में से एक है। शोषण का सिद्धांत एडोब फ्लैश प्लेयर में हाल ही में खोजे गए सीमाओं से बाहर एक समान मामले के समान है। Adobe Acrobat सॉफ़्टवेयर के संदर्भ में एक दुर्भावनापूर्ण फ़ाइल खोले जाने पर भेद्यता उजागर हो जाती है। फ़ाइल तब सॉफ़्टवेयर की मेमोरी को दूषित करने में सक्षम होती है या दुर्भावनापूर्ण आदेशों को दूरस्थ रूप से ले जाने में सक्षम होती है जो उस उपयोगकर्ता के गोपनीयता और सुरक्षा से समझौता कर सकती है जो दुर्भावनापूर्ण कोड के माध्यम से होता है।

इस भेद्यता का फायदा उठाने वाले हैकर्स अनधिकृत आदेशों को निष्पादित करने या मानक बफर अतिप्रवाह के साथ स्मृति को संशोधित करने में सक्षम हैं। बस एक पॉइंटर को संशोधित करके, हैकर किसी भी दुर्भावनापूर्ण कोड को चलाने के लिए किसी फ़ंक्शन को रीडायरेक्ट कर सकता है। कोड व्यक्तिगत जानकारी, सामग्री चुराने, या उपयोगकर्ता के अधिकारों के संदर्भ में आवेदन के लिए सुरक्षा डेटा को अधिलेखित करने और सॉफ्टवेयर से समझौता करने के संदर्भ में अन्य मनमाना आदेशों को पूरा करने से संबंधित कार्रवाई कर सकता है। हैकर को इसे अंजाम देने के लिए प्रमाणीकरण की आवश्यकता नहीं होती है। जबकि हैकर इस भेद्यता का फायदा उठाता है, यह उपयोगकर्ता के प्राधिकरण के तहत दुर्भावनापूर्ण कोड को निष्पादित करते हुए आउट-ऑफ-बाउंड मेमोरी राइट त्रुटि को ट्रिगर करेगा। इस प्रकार के शोषण का नकारात्मक प्रभाव भीतर है क्षेत्र अखंडता, गोपनीयता, और उपलब्धता की।

मामले पर आगे के तकनीकी विवरण का खुलासा नहीं किया गया लेकिन एक शमन है मार्गदर्शक कंपनी के सुरक्षा बुलेटिन पर प्रकाशित किया गया था जिसमें सुझाव दिया गया था कि उपयोगकर्ता संस्करण 2015.006.30434, 2017.011.30096 या 2018.011.20055 पर अद्यतन करते हैं।