तकनीकी उद्योग 2017 के अंत में सुरक्षा शोधकर्ताओं द्वारा खोजी गई दो नई कमजोरियों को ठीक करने (या कम से कम कम करने) के लिए झूम रहा है। मंदी तथा स्पेक्ट्रम दुनिया भर में सुर्खियां बना रहे हैं, और अच्छे कारण के लिए - दो खामियां पिछले 20 वर्षों में एक इंटेल, एएमडी या एआरएम प्रोसेसर द्वारा संचालित लगभग हर डिवाइस को प्रभावित करती हैं।

ये भेद्यताएँ स्मार्टफ़ोन, डेस्कटॉप, लैपटॉप, क्लाउड सर्वर को प्रभावित कर सकती हैं और सूची चलती रहती है। ध्यान रखें कि यह एक Microsoft अनन्य समस्या नहीं है - अन्य सभी ऑपरेटिंग सिस्टम विक्रेता प्रभावित होते हैं।

मेल्टडाउन और स्पेक्टर क्या हैं?

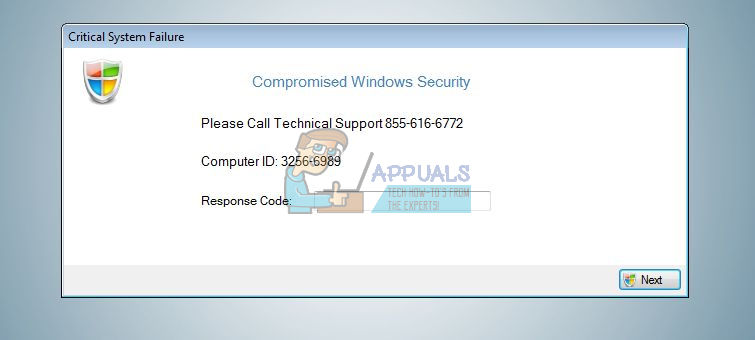

डब मंदी तथा स्पेक्ट्रम दो कमजोरियों हमलावर के लिए आधुनिक प्रोसेसर में महत्वपूर्ण खामियों का फायदा उठाने के लिए संभव बनाता है ताकि पहुंच प्राप्त कर सके संरक्षित कर्नेल मेमोरी । सही कौशल सेट के साथ, एक हैकर सैद्धांतिक रूप से किसी प्रोसेसर की विशेषाधिकार प्राप्त स्मृति से समझौता करने के लिए उनका शोषण कर सकता है और इससे बेहद संवेदनशील मेमोरी सामग्री तक पहुंचने के लिए एक दुर्भावनापूर्ण कोड चला सकता है। इस स्मृति सामग्री में पासवर्ड, कीस्ट्रोक, व्यक्तिगत डेटा और अन्य मूल्यवान जानकारी हो सकती है।

कमजोरियों के इस सेट से पता चलता है कि बाईपास संभव है पता अंतरिक्ष अलगाव - 1980 के बाद से अब तक प्रोसेसर अखंडता की नींव। पता अंतरिक्ष अलगाव उपयोगकर्ता अनुप्रयोगों और ऑपरेटिंग सिस्टम के बीच और दो अनुप्रयोगों के बीच एक सुरक्षित अलगाव तंत्र माना जाता था।

सभी आधुनिक सीपीयू अनुरोधों को गति देने में मदद करने के लिए बुनियादी प्रक्रियाओं की एक श्रृंखला का उपयोग करते हैं। मंदी तथा स्पेक्ट्रम संवेदनशील या व्यक्तिगत जानकारी निकालने के लिए विभिन्न निर्देशों के समय का लाभ उठाएं। जबकि सुरक्षा विशेषज्ञों ने निर्धारित किया कि स्पेक्टर मेल्टडाउन की तुलना में शोषण करना कठिन है, ऐसा प्रतीत होता है कि यह मेलडाउन की तुलना में काफी अधिक नुकसान कर सकता है।

यह आपको कैसे प्रभावित करता है?

जबकि मंदी उपयोगकर्ता अनुप्रयोगों और OS के बीच अलगाव को दरकिनार, स्पेक्ट्रम दो अलग-अलग अनुप्रयोगों के बीच अलगाव को आँसू देता है। स्पेक्टर के बारे में शायद सबसे चिंताजनक बात यह है कि हैकर्स को अब प्रोग्राम के भीतर एक भेद्यता खोजने की आवश्यकता नहीं है - यह संवेदनशील प्रोग्राम को लीक करने के लिए सैद्धांतिक रूप से संभव है जो संवेदनशील जानकारी को लीक करने में सर्वोत्तम प्रथाओं का पालन करते हैं, भले ही वे एक ठोस सुरक्षा दुकान चलाते हों।

यदि हमें सुरक्षा खतरे के बारे में पूरी तरह से निराशावादी होना चाहिए, तो किसी भी आवेदन को 100% सुरक्षित नहीं माना जा सकता है। हालाँकि, इस बात की कोई पुष्टि नहीं हुई है कि स्पेक्टर और मेल्टडाउन का उपयोग किया जाता है, लेकिन संभावना है कि ब्लैक हैट हैकर्स पहले से ही इस बात पर विचार कर रहे हैं कि इन कमजोरियों का फायदा उठाकर अपने डेटा को कैसे प्राप्त किया जाए।

सुरक्षा पैच

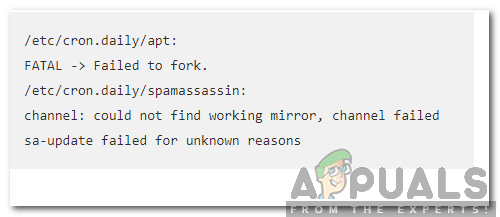

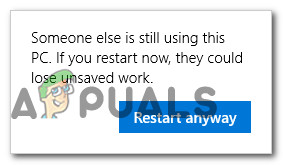

दुर्भाग्य से, यह एक चिप-स्तरीय सुरक्षा दोष है जो पूरी तरह से एक सॉफ़्टवेयर अपडेट के साथ तय नहीं किया जा सकता है। क्योंकि इसमें ओएस कर्नेल में संशोधन की आवश्यकता होती है, एकमात्र स्थायी सुधार जो पूरी तरह से उल्लंघनों को समाप्त कर देगा एक आर्किटेक्चर रीडिज़ाइन है (दूसरे शब्दों में, सीपीयू की जगह)। इसने टेक उद्योग में छोटे विकल्पों के साथ बड़े खिलाड़ियों को छोड़ दिया है। चूंकि वे पहले से जारी सभी डिवाइसों के सीपीयू को प्रतिस्थापित नहीं कर सकते हैं, इसलिए उनकी सबसे अच्छी उम्मीद जोखिम को कम करने की है, जितना कि वे छोटे पैच के माध्यम से कर सकते हैं।

सभी ऑपरेटिंग सिस्टम विक्रेताओं ने खामियों से निपटने के लिए सुरक्षा पैच जारी किए हैं (या जारी करने के लिए)। हालांकि, कीमत एक निश्चित मूल्य पर आती है - सुरक्षा पैच से सभी प्रभावित उपकरणों को 5 से 30 प्रतिशत के बीच धीमा करने की उम्मीद की जाती है, क्योंकि ओएस कर्नेल मेमोरी को कैसे संभालता है, इस पर मूलभूत परिवर्तनों के कारण।

यह दुर्लभ है कि सभी बड़े खिलाड़ी इन खामियों को ठीक करने के प्रयास में एक साथ हो जाते हैं, लेकिन यह इस बात का भी एक अच्छा संकेत है कि वास्तव में यह मुद्दा कितना गंभीर है। बहुत अधिक घबराहट के बिना, सुरक्षा अपडेट पर नज़र रखना और यह सुनिश्चित करना कि आप अपने डिवाइस को अपनी सुरक्षा प्रदान कर सकते हैं, जो आपकी कमजोरियों के खिलाफ सबसे अच्छी सुरक्षा प्रदान करता है। इस खोज में आपकी सहायता करने के लिए, हमने दो सुरक्षा खामियों के खिलाफ सुधारों की एक सूची तैयार की है।

मेल्टडाउन और स्पेक्टर सीपीयू सुरक्षा खामियों से कैसे बचा जाए

नीचे आपको मेल्टडाउन और स्पेक्टर कमजोरियों से खुद को बचाने के तरीकों की एक सूची मिलेगी। गाइड इन कमजोरियों से प्रभावित उपकरणों की सबसे लोकप्रिय श्रृंखला के साथ उप-खिताब की एक श्रृंखला में विभाजित है। कृपया अपने डिवाइस के लिए उपयुक्त गाइड का पालन करें और इस लिंक को फिर से सुनिश्चित करें, क्योंकि हम नए फ़िक्सेस के साथ लेख को अपडेट करते हैं, जैसे ही वे जारी होते हैं।

ध्यान दें: ध्यान रखें कि नीचे दिए गए चरण मेलडाउन के खिलाफ काफी हद तक प्रभावी हैं, जो दो सुरक्षा खामियों के लिए सबसे तत्काल खतरा है। स्पेक्टर अभी भी एक बड़ा अज्ञात है, लेकिन सुरक्षा शोधकर्ता इसे अपनी सूची में दूसरे स्थान पर रख रहे हैं क्योंकि यह मेल्टडाउन की तुलना में शोषण करना अधिक कठिन है।

विंडोज पर स्पेक्टर और मेल्टडाउन सुरक्षा खामियों को कैसे ठीक करें

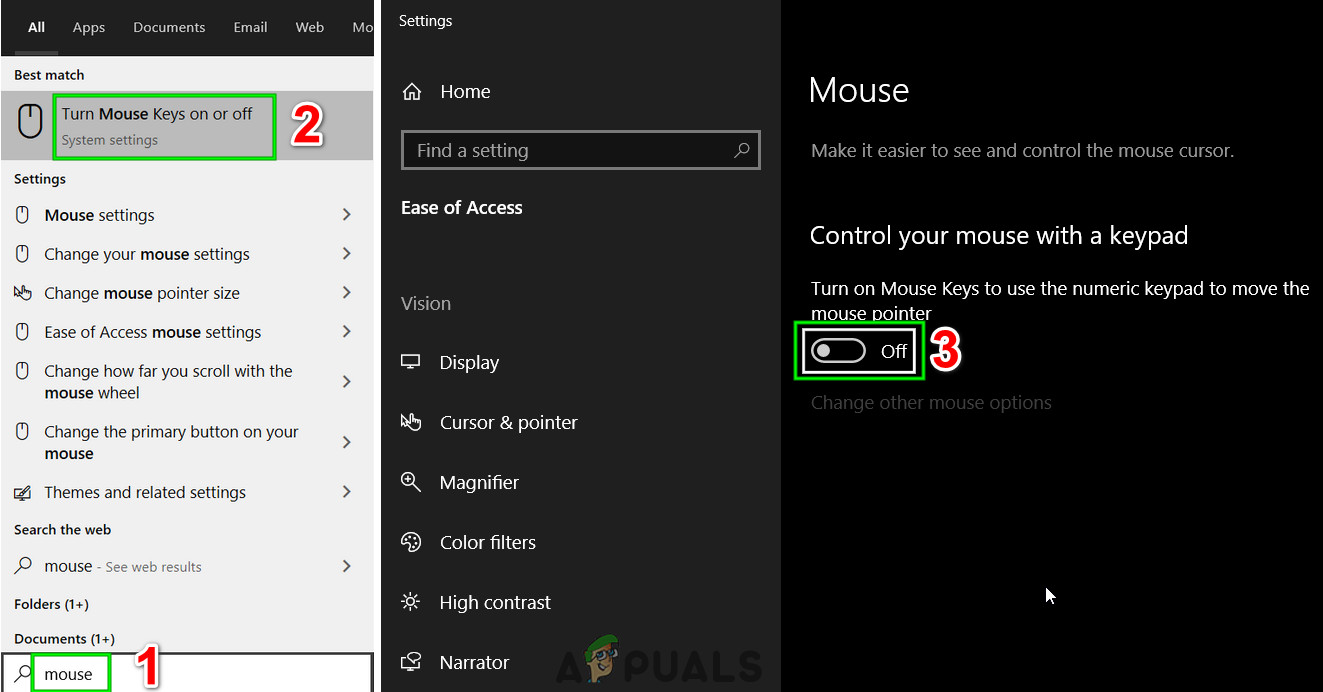

विंडोज पर नए सुरक्षा दोषों के खिलाफ अधिकतम सुरक्षा सुनिश्चित करने के लिए तीन मुख्य आवश्यकताएं हैं - ओएस अपडेट, ब्राउज़र अपडेट और फर्मवेयर अपडेट। औसत विंडोज उपयोगकर्ता के दृष्टिकोण से, अभी सबसे अच्छा काम यह सुनिश्चित करना है कि आपके पास नवीनतम विंडोज 10 अपडेट है और सुनिश्चित करें कि आप वेब को पैच वाले वेब ब्राउज़र से सर्फ करते हैं।

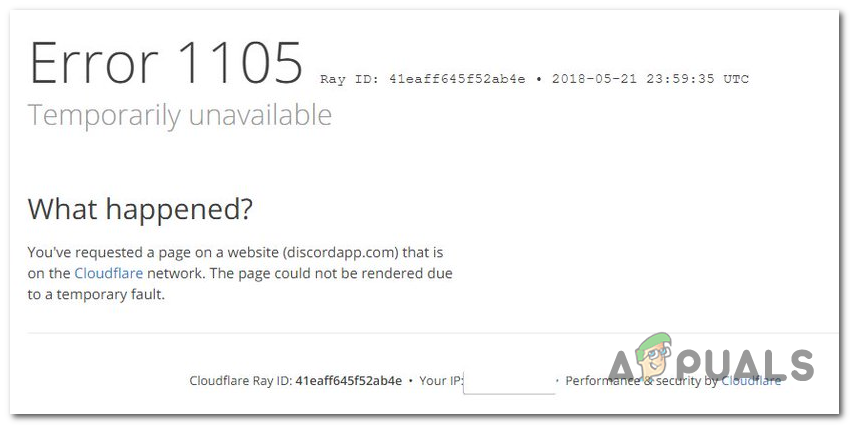

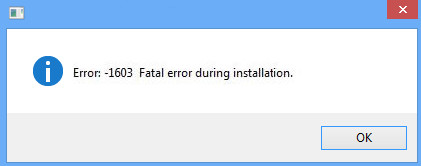

Microsoft पहले ही आपातकालीन सुरक्षा पैच जारी कर चुका है वू (विंडोज सुधार)। हालाँकि, ऐसा लगता है कि तृतीय-पक्ष एंटीवायरस सुइट्स के कारण कुछ पीसी पर अपडेट दिखाई नहीं दे रहा है जो कर्नेल परिवर्तनों को रोक रहे हैं। सुरक्षा विशेषज्ञ समर्थित एंटीवायरस प्रोग्राम की एक सूची पर काम कर रहे हैं, लेकिन चीजें कम से कम कहने के लिए, खंडित हैं।

यदि आपको स्वचालित रूप से अपडेट करने के लिए प्रेरित नहीं किया गया है, तो एक रन विंडो खोलें ( विंडोज कुंजी + आर ), प्रकार ' नियंत्रण अद्यतन ” और मारा दर्ज । में विंडोज सुधार स्क्रीन, पर क्लिक करें अद्यतन के लिए जाँच और संकेत मिलने पर नया सुरक्षा अद्यतन स्थापित करें।

Microsoft ने विंडोज 7, विंडोज 8.1 और विंडोज 10 के लिए इस मुद्दे से निपटने के लिए मैनुअल डाउनलोड लिंक भी दिए हैं:

- विंडोज 7 SP1

- विंडोज 8.1

- विंडोज 10

ध्यान दें: उपरोक्त लिंक में विभिन्न सीपीयू आर्किटेक्चर के अनुसार कई अपडेट पैकेज हैं। कृपया अपने पीसी कॉन्फ़िगरेशन पर लागू पैच डाउनलोड करें।

हालाँकि, स्पेक्टर और मेल्टडाउन के खिलाफ अपने विंडोज पीसी की सुरक्षा Microsoft सुरक्षा पैच डाउनलोड करने की तुलना में थोड़ी अधिक जटिल है। रक्षा की दूसरी पंक्ति आपके द्वारा उपयोग किए जाने वाले वेब ब्राउज़र के लिए सुरक्षा पैच है।

- फ़ायर्फ़ॉक्स पहले से ही संस्करण 57 के साथ शुरू होने वाला फिक्स शामिल है।

- एज और इंटरनेट एक्सप्लोरर विंडोज 10 के लिए पहले से ही इन कमजोरियों के खिलाफ सुरक्षा के उद्देश्य से सुरक्षा पैच प्राप्त कर चुके हैं।

- क्रोम ने 23 जनवरी को एक सुरक्षा पैच जारी करने की घोषणा की है।

उपयोगकर्ताओं को ब्राउज़र स्तर पर सुरक्षा सुनिश्चित करने के लिए किसी भी स्वचालित अपडेट को स्वीकार करने का निर्देश दिया जाता है। यदि आपके पास नवीनतम ब्राउज़र संस्करण नहीं है या अपडेट स्वचालित रूप से स्थापित नहीं है, तो इसकी स्थापना रद्द करें और नवीनतम संस्करण डाउनलोड करें।

एक अलग एवेन्यू पर, चिप निर्माता (इंटेल, एएमडी, और एआरएम) अतिरिक्त हार्डवेयर सुरक्षा के लिए फर्मवेयर अपडेट पर काम कर रहे हैं। सबसे अधिक संभावना है, जिन्हें अलग से ओईएम फर्मवेयर अपडेट द्वारा वितरित किया जाएगा। हालाँकि, काम केवल शुरुआत है, इसलिए यह तब तक हो सकता है जब तक हम फर्मवेयर अपडेट को अपने डिवाइस पर नहीं देखते हैं। फर्मवेयर अपडेट जारी करने के लिए ओईएम पर निर्भर होने के बाद से, यह एक संभावित फिक्स की किसी भी खबर के लिए अपने पीसी के ओईएम समर्थन वेबसाइट के साथ जांचने के लिए एक शॉट के लायक है।

पहले से ही चर्चा है कि Microsoft सीपीयू निर्माताओं के साथ एक उपकरण बनाने के लिए जोड़ी बना रहा है जो फर्मवेयर और विंडोज अपडेट दोनों के लिए सुरक्षा की जांच करेगा। लेकिन तब तक, हमें स्वयं के लिए मैन्युअल रूप से जांच करने की आवश्यकता है।

कैसे भूत और Meltdown सुरक्षा खामियों को ठीक करने के लिए Android पर

एंड्रॉइड डिवाइस स्पेक्टर और मेल्टडाउन कमजोरियों से भी प्रभावित होते हैं। ठीक है, कम से कम सिद्धांत में। यह एक Google शोध टीम थी जिसने भेद्यता की खोज की और चिपमेकर्स को सूचित किया (लंबे समय से पहले प्रेस ने इसे हवा दी)। समन्वित प्रकटीकरण होने से 6 महीने पहले ऐसा हुआ था, इसलिए कोई अनुमान लगा सकता है कि इस देरी ने Google को प्रतियोगिता से बेहतर तैयार किया।

5 जनवरी से Google ने वितरण शुरू किया नया सुरक्षा अद्यतन Android के लिए Meltdown और भूत के खिलाफ की रक्षा के लिए। लेकिन Android दायरे के खंडित स्वरूप को देखते हुए, संभावना है कि जैसे ही आप इसे प्राप्त करेंगे। स्वाभाविक रूप से, Google- ब्रांडेड फोन जैसे नेक्सस और पिक्सेल की प्राथमिकता थी और इसे लगभग तुरंत ओटीए मिला।

यदि आपके पास Google के अलावा किसी अन्य निर्माता का एक Android फ़ोन है, तो आप लंबे समय तक प्रतीक्षा कर सकते हैं। हालांकि, प्रेस ने ध्यान दिया कि मेल्टडाउन और स्पेक्टर मिल रहे हैं, वे इस प्रक्रिया को काफी तेज कर सकते हैं।

लेकिन अपने Android निर्माता की परवाह किए बिना, पर जाएं समायोजन और देखें कि क्या आपके पास एक नया अपडेट लंबित है। यदि नहीं, तो एक ऑनलाइन जांच करें कि क्या आपका फोन निर्माता किसी भी समय जल्द ही एक रिलीज जारी करने की योजना बना रहा है।

कैसे भूत और Meltdown सुरक्षा खामियों को ठीक करने के लिए आईओएस

जब हम दो कमजोरियों का खुलासा करते हैं तो Apple निश्चित रूप से गार्ड से पकड़ा जाता है। जबकि कंपनी ने शुरू में इनकार कर दिया था कि उनका कोई भी उपकरण मेल्टडाउन और स्पेक्टर से प्रभावित है, वे तब से आए हैं स्वीकार करते हैं कि दोष सभी iPhones को प्रभावित करता है । चूंकि उनके पास लगभग समान सीपीयू वास्तुकला है, आईपैड और आईपॉड सुरक्षा दोषों से समान रूप से प्रभावित हैं।

Apple ने घोषणा की है कि वह iOS 11.2 में मेल्टडाउन के लिए 'शमन प्रक्रिया' शुरू कर चुका है, लेकिन पुराने संस्करणों पर फिक्स के लिए कोई रिलीज की तारीख की घोषणा नहीं की गई थी। ऐसा लगता है कि अगला अपडेट सफारी पर संभावित जावास्क्रिप्ट का दोहन करने के उद्देश्य से किया जाएगा।

जब आप एक आधिकारिक ऐप्पल स्टेटमेंट की प्रतीक्षा करते हैं, तो अपने आईफ़ोन, आईपैड या आईपॉड के लिए किसी भी नए अपडेट पर नज़र रखें। के लिए जाओ सेटिंग्स> सामान्य> सॉफ्टवेयर अपडेट और लंबित किसी भी अद्यतन को स्थापित करें।

मैक पर स्पेक्टर और मेल्टडाउन सुरक्षा दोषों को कैसे ठीक करें

हालाँकि Apple शुरू में इस समस्या को लेकर तंग था, लेकिन Mactd भी Meltdown और Spectre से प्रभावित हैं। जैसा कि यह निकला, लगभग Apple के सभी उत्पाद (Apple घड़ियों के अलावा) प्रभावित हैं।

कंपनी ने पहले से ही इस मुद्दे को कम करने के लिए डिज़ाइन किए गए फ़िक्सेस की एक श्रृंखला जारी की है macOS संस्करण 10.13.2 , और एक शीर्ष सीईओ ने पुष्टि की कि रास्ते में अधिक सुधार हैं। मैकओएस और आईओएस दोनों पर सफारी ब्राउज़र के लिए एक आगामी अपडेट भी है जो कथित रूप से एक संभावित जावास्क्रिप्ट शोषण को कम करने के लिए डिज़ाइन किया गया है।

नए फ़िक्सेस आने तक, अपने ओएस एक्स या मैकओएस के लिए ऐप स्टोर से किसी भी अपडेट को लगन से लागू करें और सुनिश्चित करें कि आप नवीनतम संस्करण पर संभव हैं।

कैसे भूत और Meltdown सुरक्षा खामियों को ठीक करने के लिए क्रोम ओएस

Chrome बुक मेल्टडाउन और स्पेक्टर के खिलाफ सुरक्षा की सबसे मजबूत परत के साथ उपकरण प्रतीत होता है। Google ने घोषणा की है कि हाल के सभी Chrome बुक को इन नए सुरक्षा खतरों के खिलाफ स्वचालित रूप से संरक्षित किया जाना चाहिए। कोई भी Chrome बुक चल रहा है क्रोम ओएस संस्करण 63 (दिसंबर में जारी) पहले से ही आवश्यक सुरक्षा फ़िक्स होना चाहिए।

यह सुनिश्चित करने के लिए कि आप सुरक्षित हैं, सुनिश्चित करें कि आपके पास Chrome OS का नवीनतम अपडेट है। अधिकांश उपयोगकर्ता पहले से ही संस्करण 63 पर हैं, लेकिन यदि आप नहीं हैं, तो तुरंत अपडेट करें।

यदि आप अधिक तकनीकी प्राप्त करना चाहते हैं, तो आप टाइप कर सकते हैं ' क्रोम: // gpu ' अपने ओम्निबार और हिट में दर्ज । फिर, उपयोग करें Ctrl + F खोजने के लिए ' ऑपरेटिंग सिस्टम “यह आपको अपना कर्नेल संस्करण देखने में सक्षम करेगा। कर्नेल संस्करण 3.18 तथा 4.4 इन सुरक्षा खामियों के लिए पहले से ही तैयार हैं।